รู้จัก Web Tamper Prevention จาก BytePlus – ป้องกันเนื้อหาเว็บไซต์ถูกแก้ไข

Thana Tingprasom

รู้จัก Web Tamper Prevention จาก BytePlus – ป้องกันเนื้อหาเว็บไซต์ถูกแก้ไข

ป้องกันการถูกแก้ไขหรือฝังเนื้อหาที่ไม่พึงประสงค์บนเว็บไซต์ ด้วย Web Tamper Prevention — หนึ่งในผลิตภัณฑ์จาก BytePlus ที่ออกแบบมาเพื่อเสริมความปลอดภัยให้กับเว็บของคุณ

ช่วง 2-3 วันที่ผ่านมา ผมได้ตามกระแสเกี่ยวกับหัวข้อที่น่าสนใจมาก ๆ อย่าง “Gambling Guard” ซึ่งเป็นโซลูชันที่ช่วยตรวจจับการฝังเนื้อหาที่ไม่ปลอดภัย เช่น โฆษณาการพนัน หรือสคริปต์แปลกปลอมที่ถูกแนบเข้ามาในเว็บไซต์แบบแนบเนียน

จากประเด็นนี้เอง ทำให้ผมได้ไปเจอกับอีกหนึ่งผลิตภัณฑ์จากทาง BytePlus ที่น่าสนใจ นั่นคือ Web Tamper Prevention ซึ่งออกแบบมาเพื่อป้องกันเว็บไซต์จากการถูกเปลี่ยนแปลงเนื้อหาโดยไม่ได้รับอนุญาต ไม่ว่าจะเป็นจากฝั่ง client หรือ request ที่แฮ็กเกอร์พยายามแทรกเข้ามา

วันนี้เลยอยากมาแนะนำวิธีใช้งาน และพาไปดูการ POC (Proof of Concept) แบบง่าย ๆ ให้เห็นภาพว่าเจ้า Web Tamper Prevention ตัวนี้ทำงานยังไง และจะช่วยปกป้องเว็บไซต์เราได้ขนาดไหนครับ

POC Website

ก่อนที่จะไปลงเนื้อหาหลัก มาทำความเข้าใจ concept ของส่วนประกอบ ก่อนจะใช้งาน Web Tamper Prevention กันก่อนครับ

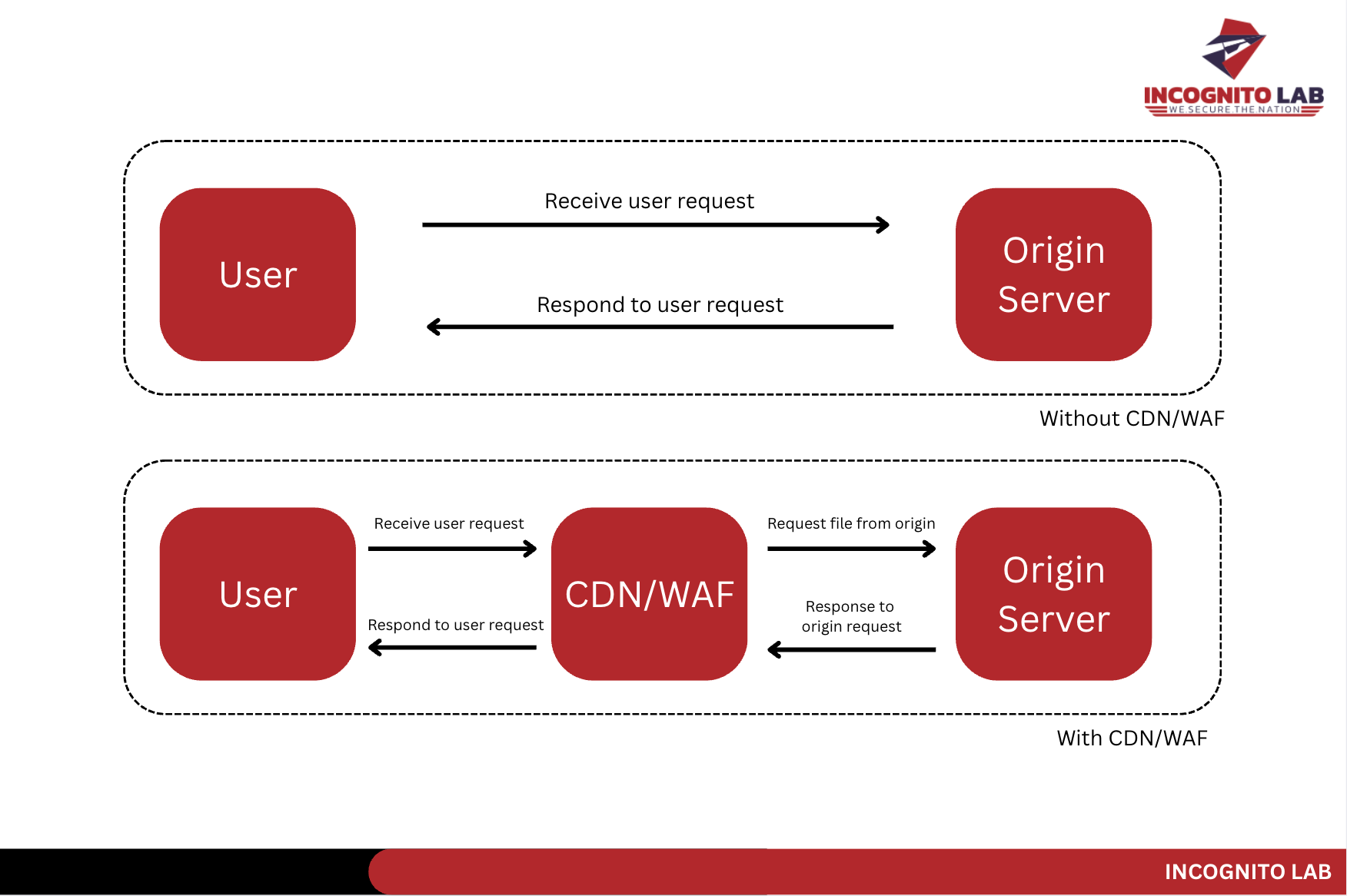

CDN/WAF คืออะไร

CDN/WAF คืออะไร

CDN ย่อมาจาก Content Delivery Network — เครือข่ายของเซิร์ฟเวอร์ที่กระจายตัวอยู่ทั่วโลก โดยมีหน้าที่หลักคือช่วยกระจายคอนเทนต์ (Content) เช่น รูปภาพ วิดีโอ ไฟล์ JS/CSS หรือแม้แต่ HTML ของเว็บไซต์เรา ให้ไปอยู่ใกล้กับผู้ใช้งานที่สุด

พูดง่าย ๆ ก็คือ แทนที่ผู้ใช้จะต้องโหลดข้อมูลทั้งหมดจากเซิร์ฟเวอร์หลักที่อาจอยู่คนละซีกโลก ก็สามารถโหลดจากเซิร์ฟเวอร์ CDN ที่ใกล้ตัวมากกว่า ส่งผลให้เว็บโหลดเร็วขึ้นแบบเห็นได้ชัด

แล้ว WAF คืออะไร?

ในโลกที่เว็บไซต์เป็นเหมือนหน้าร้านหลักของธุรกิจ การป้องกันการโจมตีจากเหล่าแฮ็กเกอร์ก็กลายเป็นเรื่องสำคัญแบบหลีกเลี่ยงไม่ได้ และหนึ่งในเครื่องมือที่เว็บยุคใหม่ต้องมีไว้เลยก็คือ WAF หรือชื่อเต็ม ๆ คือ Web Application Firewall

WAF ทำหน้าที่เหมือน “ยามหน้าประตู” คอยตรวจสอบ traffic ที่วิ่งเข้าเว็บไซต์ของเรา ว่ามีสิ่งไหนแปลกปลอมหรือมีพฤติกรรมเสี่ยงที่จะเป็นการโจมตีบ้าง ไม่ว่าจะเป็นพวก SQL Injection, Cross-site Scripting (XSS), หรือการพยายาม brute force login ก็สามารถถูกกรองและบล็อกได้ตั้งแต่ต้นทาง

Pre-requirement

ซึ่งในการจะนำเอา feature นี้ไปใช้งานนั้นจำเป็นต้อง

- ตั้งค่า Web Application Firewall ภายใน platform byteplus ให้เรียบร้อย

- ต้องเปิดการใช้งาน Web Application Firewall ฟังก์ชัน Web Tamper Prevention จึงจะทำงาน

- ตัว feature นี้รองรับไฟล์นามสกุล

html,shtml,txt,js,css,jpg,pngและต้องมีขนาดไม่เกิน32KB

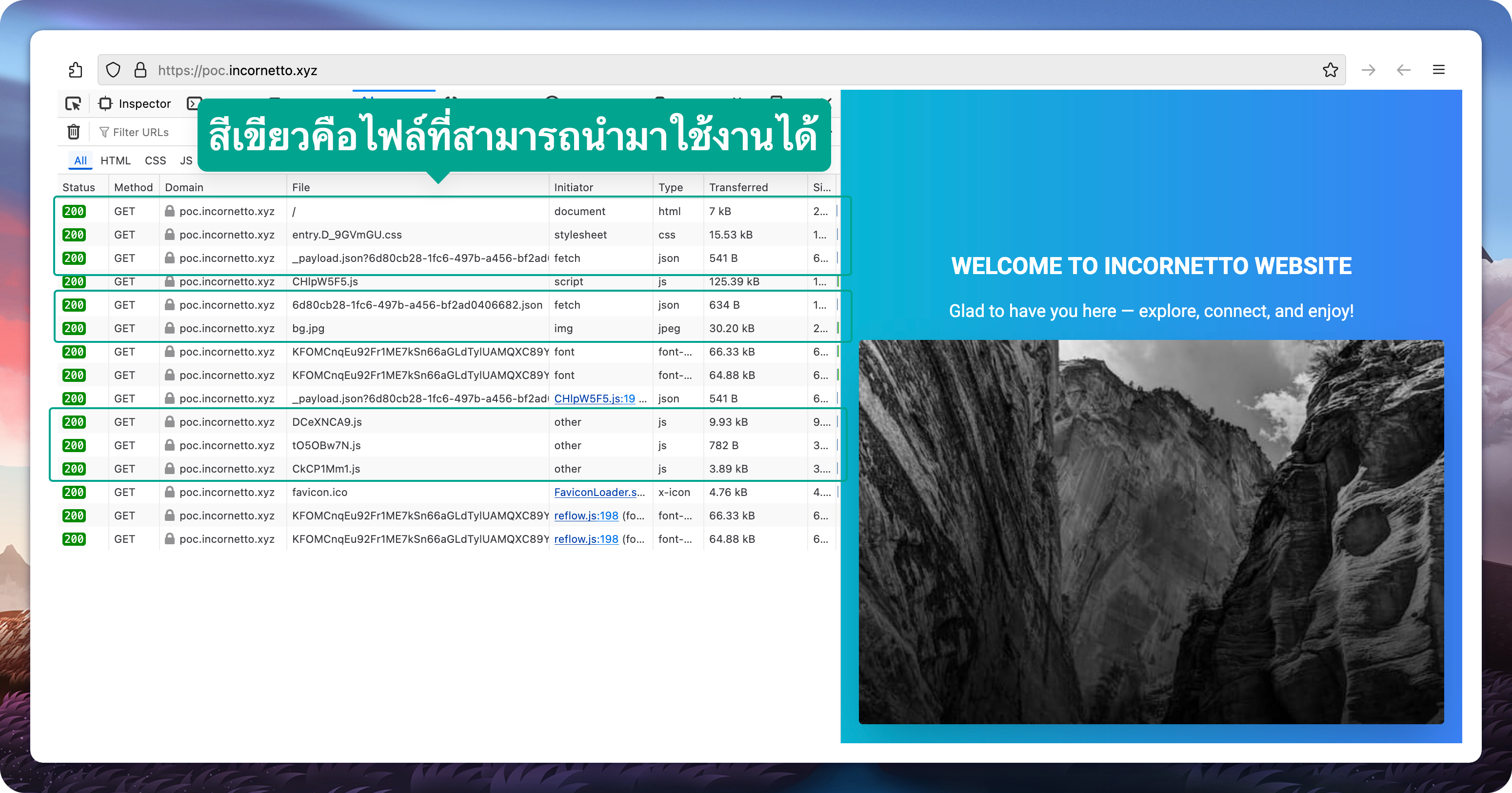

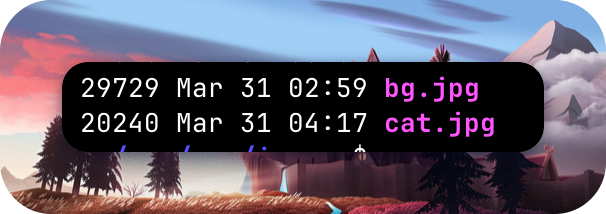

อันนี้คือจาก project ที่ผมนำมาใช้ในการ POC นะครับ โดยทำการดูว่าไฟล์ไหนบ้างที่เข้าเงื่อนไขที่สามารถนำมาใช้งานกับ feature นี้ได้ครับ

ตัวอย่างการใช้งาน resource

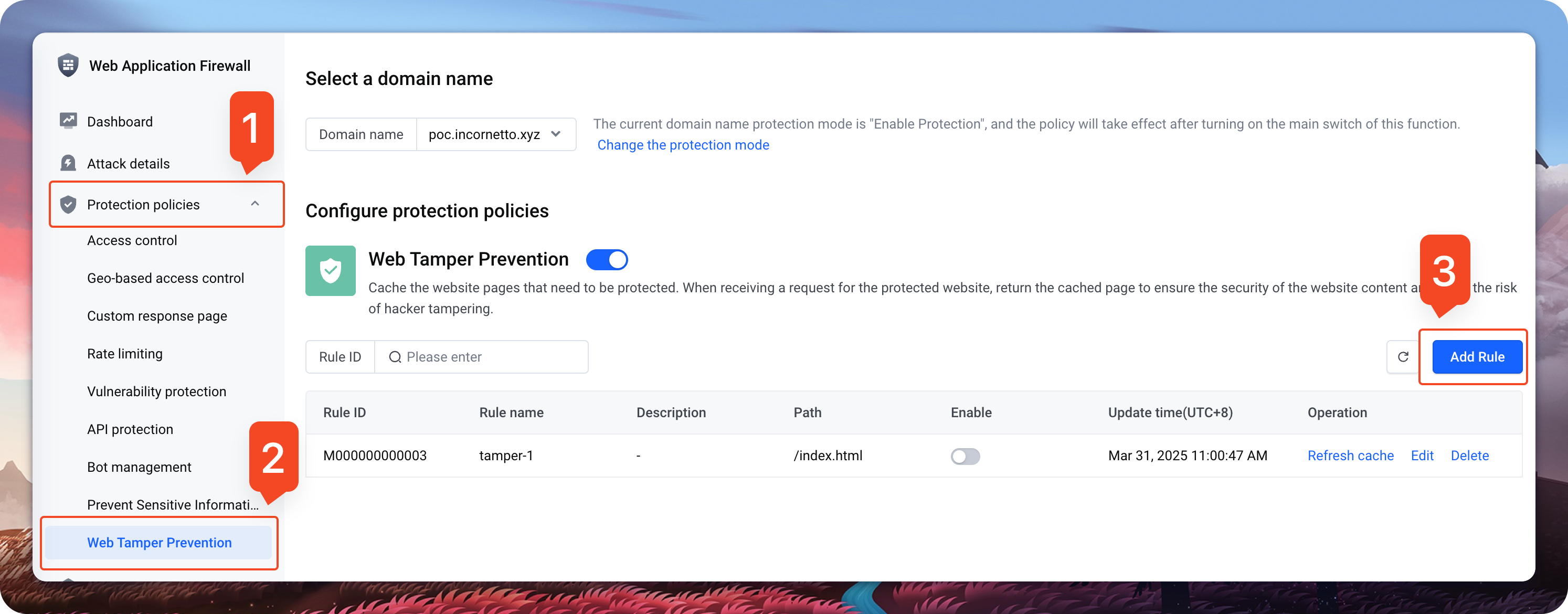

วิธีการตั้งค่าใน platform byteplus

เมนูนี้จะอยู่ภายใต้ Protection Policies -> Web Tamper Prevention -> Add Rule

เมนูใน BytePlus

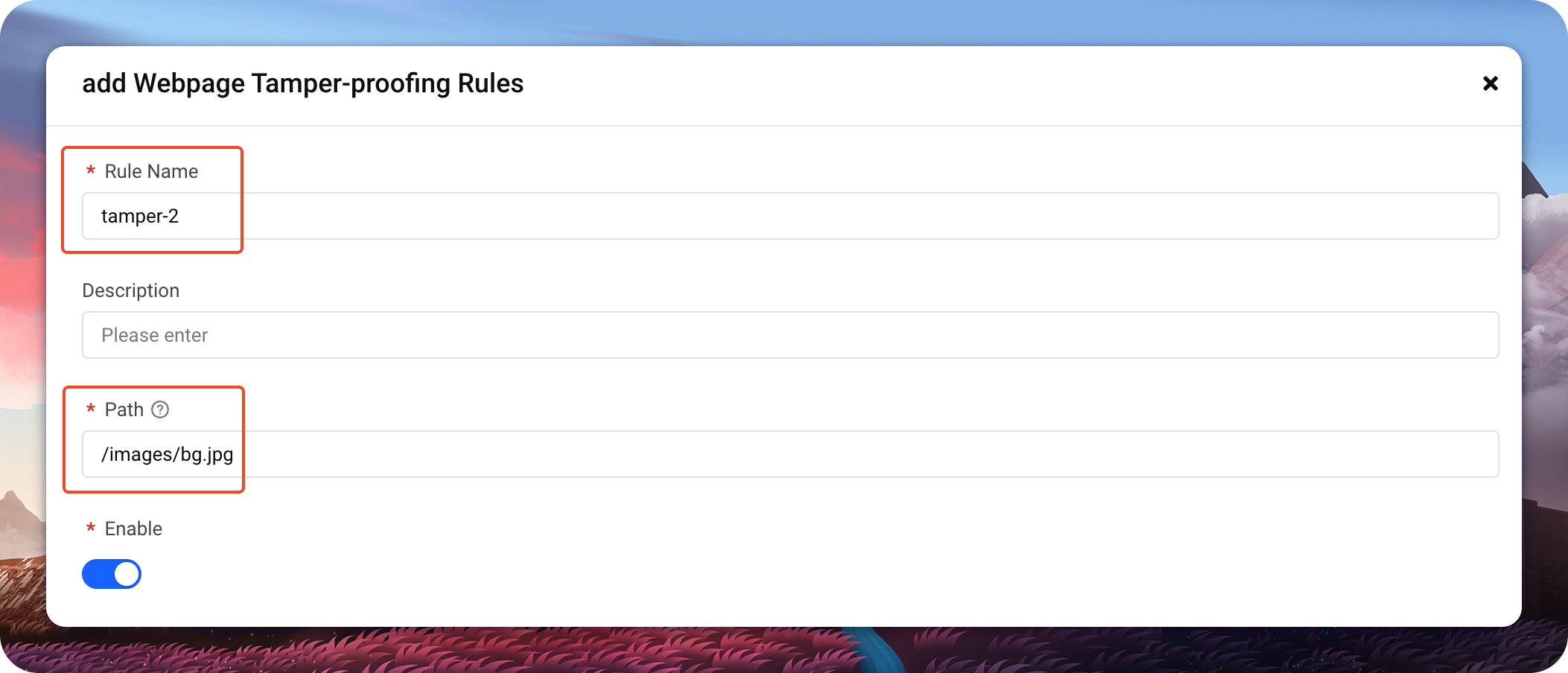

จากนั้นสร้าง Rule ใหม่โดยการตั้งชื่อ Rule และ Path ของไฟล์ที่ต้องการจะทำการป้องกันเอาไว้นะครับ

การสร้าง Rule ใหม่

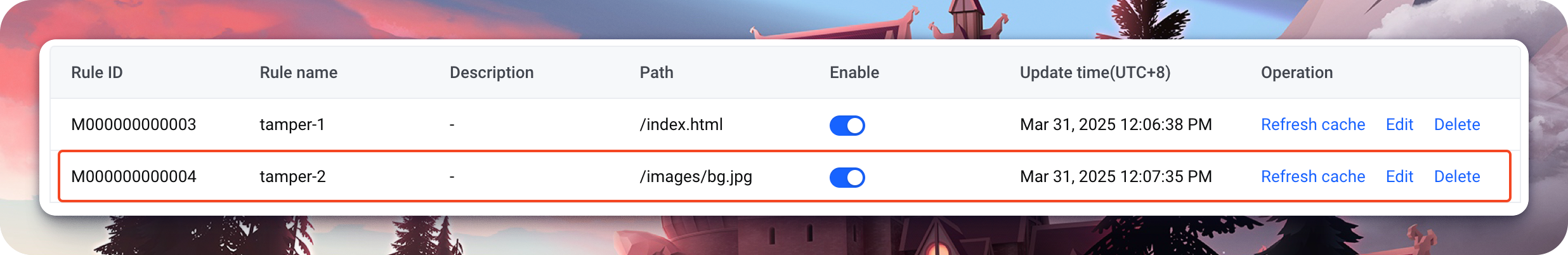

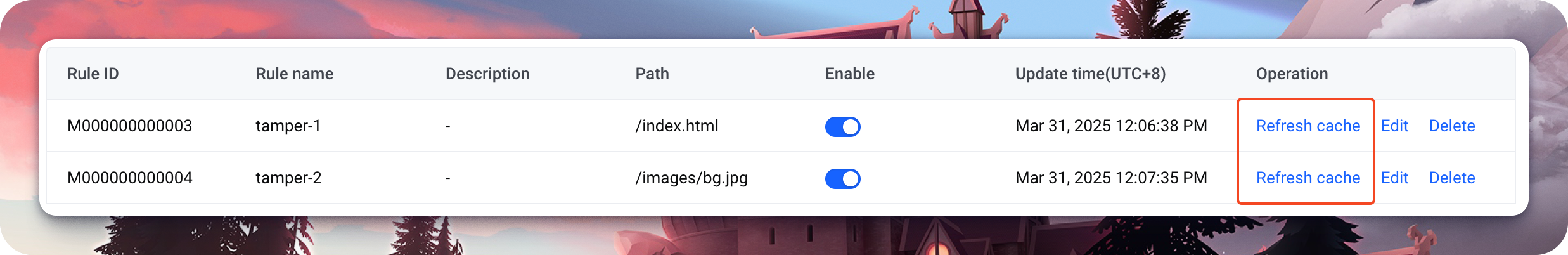

Rule ที่สร้างสำเร็จ

จำลองการโจมตี เพื่อทดสอบการทำงานของ Web Tamper Prevention

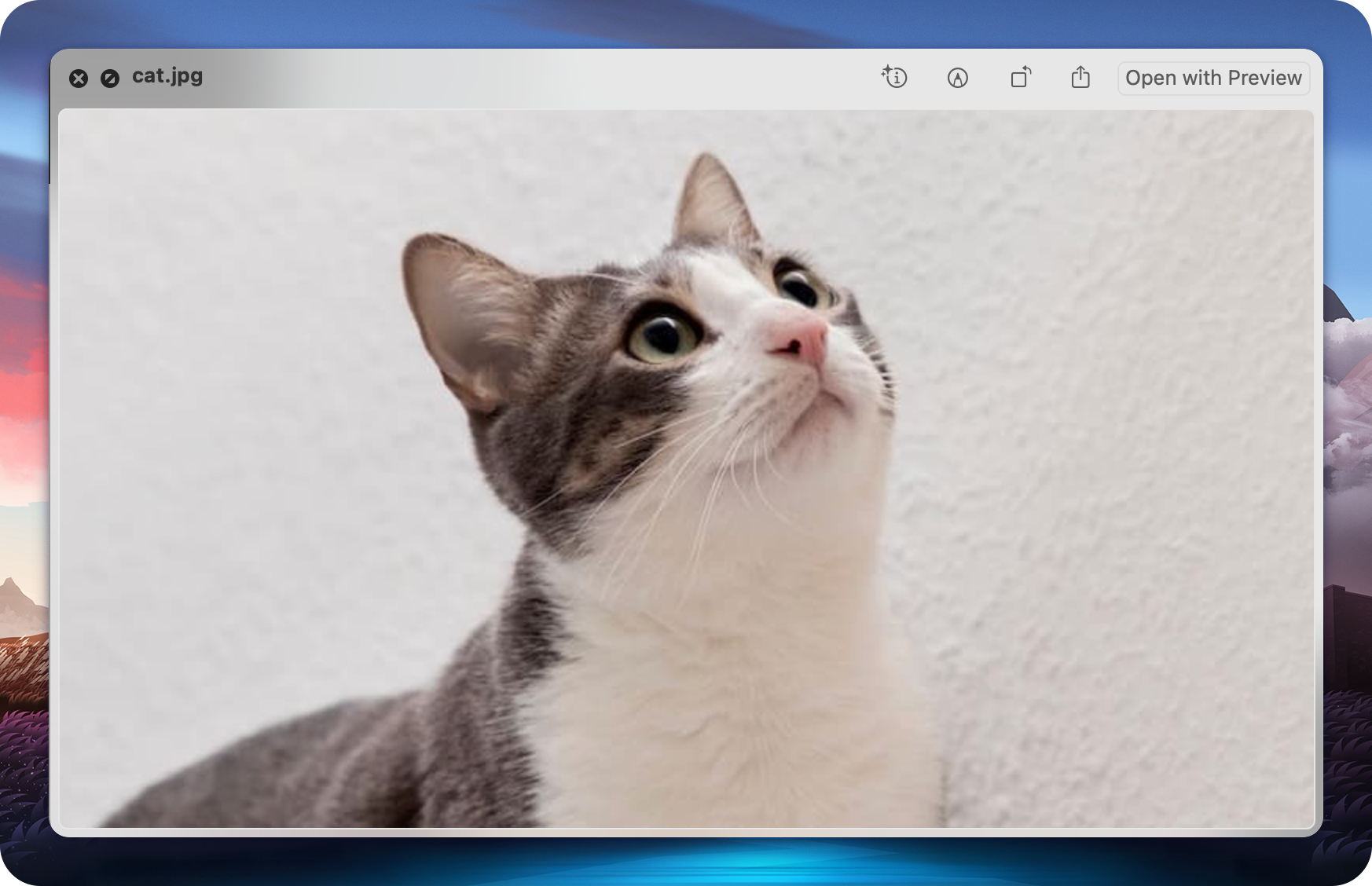

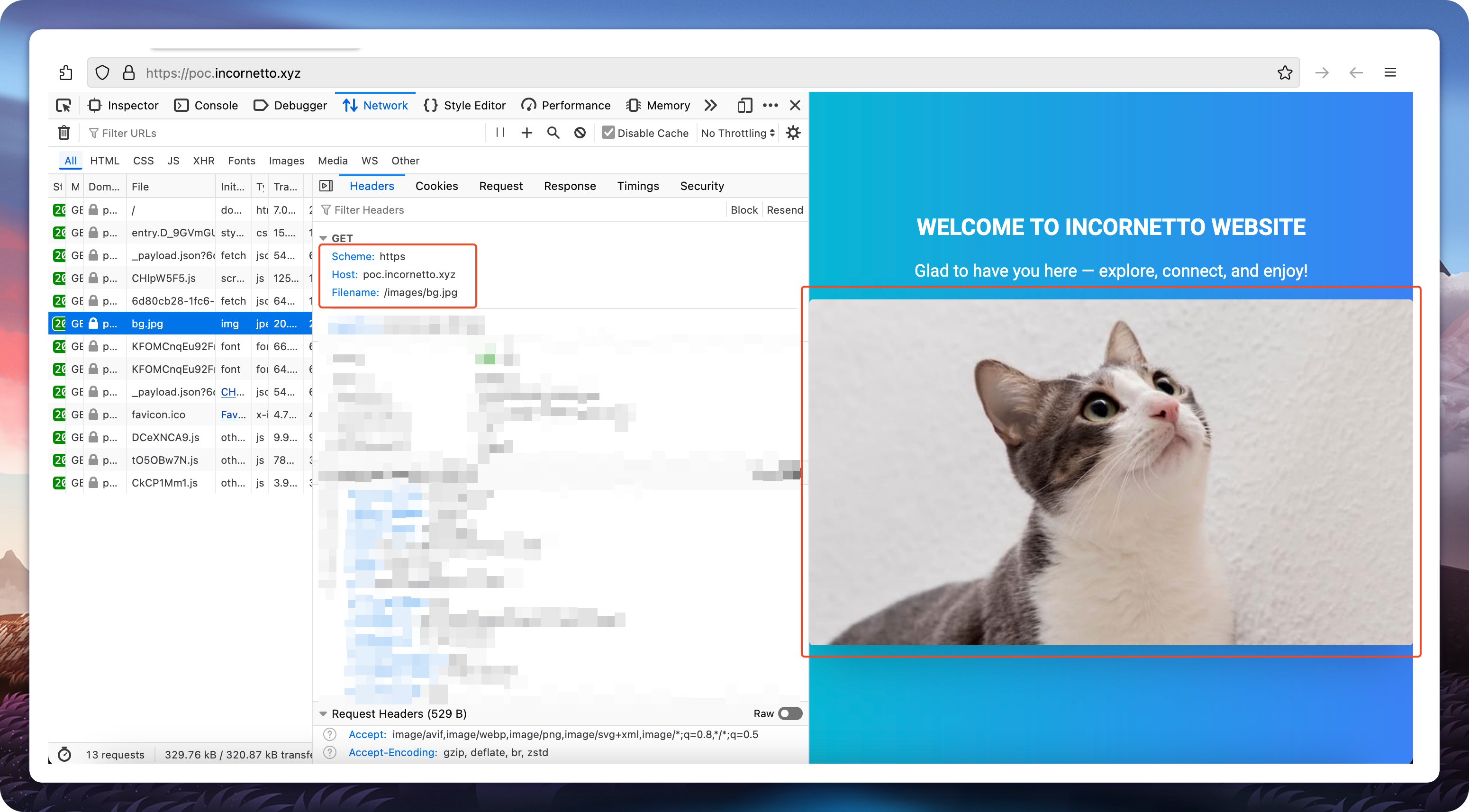

ผมจะจำลองว่ามี Attacker สามารถ Upload File เข้ามาที่ Web Server ของเราได้กันนะครับ โดยจะเป็นการพยายาม Upload รูปแมวไปยัง Directory /var/www/poc/images และตั้งเป็นชื่อไฟล์ bg.jpg เพื่อให้ไปแสดงผลในหน้าหลักนะครับ

ขอบคุณภาพจาก Freepix

ก่อนแก้ไข

รูปต้นฉบับก่อนถูกแก้ไข

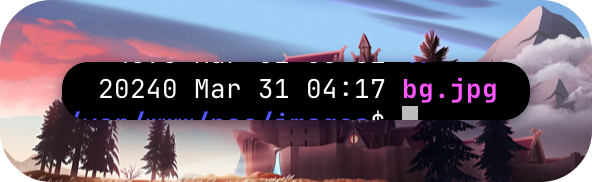

หลังแก้ไข

รูปหลังจากถูกแก้ไข

จะเห็นว่าไฟล์ดังกล่าวถึงแม้ว่าจะถูกแก้ไขภายใน Server ไปแล้ว แต่ในฝั่งของผู้ใช้งานจะยังเห็นเป็นรูปเดิมที่ไม่ถูกแก้ไขอยู่ ซึ่งสิ่งนี้แหละครับที่เรียกการทำ Web Temper Prevention หรือการป้องกันการถูกแก้ไข resource ต่าง ๆ ภายในเว็บไซต์

Live Preview

กรณีที่ต้องการ update content ภายในเว็บไซต์ใหม่

ในกรณีที่ต้องการ update content ภายในเว็บไซต์และเป็นไฟล์ที่ถูก Tamper เอาไว้ สามารถกด "Refresh Cache" เพื่อนำ content ใหม่ไปแสดงได้เลยครับ ฝั่งซ้ายมือจะมีเวลาที่บอกว่าถูก Cache เอาไว้ล่าสุดเมื่อไหร่ครับ

วิธีการ update content

หลังจากกด Refresh Cache ไปแล้ว น้องแมวของเราก็มาแสดงผลเรียบร้อยครับ เย่ ~

ผลลัพธ์หลังจากการ update content

สรุปท้ายสุดก่อนจบบทความ

จากการทดสอบ POC ที่ผมลองจำลองการโจมตีด้วยการอัปโหลดไฟล์รูปแมวไปแทนที่ไฟล์ในเว็บไซต์ จะเห็นเลยว่าแม้ฝั่ง Server จะถูกเปลี่ยนไปแล้ว แต่ด้วยวิธีการของ Web Tamper Prevention — ผู้ใช้งานฝั่ง client ก็ยังคงเห็นเนื้อหาต้นฉบับแบบปลอดภัย ไม่มีอะไรถูกแก้ไข

และถ้าเราต้องการเปลี่ยนเนื้อหาจริง ๆ ก็แค่กด Refresh Cache เพื่ออัปเดตเนื้อหาใหม่เข้าสู่ระบบ CDN ได้

ฟีเจอร์นี้เหมาะมากกับเว็บไซต์ที่ต้องการความมั่นใจว่า "Content ที่แสดงผล ต้องเป็นของเราจริง ๆ เท่านั้น" และจะไม่ถูกแก้ไข

ใครที่ดูแลเว็บให้กับองค์กร, ecommerce, หรือเว็บที่มีเนื้อหาสำคัญ อย่ามองข้ามเรื่องนี้เด็ดขาดนะครับ — เพราะบางครั้งสิ่งที่แฮ็กเกอร์ทำ ไม่ใช่แค่ลบข้อมูล, แต่อาจแอบ "ใส่บางอย่าง" เข้ามาแบบที่เราไม่รู้ตัว

อ้างอิง

- https://www.byteplus.com/en/product/WAF

- https://www.byteplus.com/en/product/cdn

- https://docs.byteplus.com/en/docs/byteplus-cdn/learning_path_console_en

หากต้องการ POC Product นี้สามารถติดต่อได้ที่

Get the help you need

หากท่านสนใจและต้องการทราบข้อมูลเพิ่มเติมเกี่ยวกับบริการของเรา สามารถ นัดหมายเพื่อนัดพูดคุย ผ่านหน้าเว็บไซต์ได้ทันที ทีมงานของเรายินดีให้คำปรึกษาและตอบทุกข้อสงสัยของท่านอย่างเต็มที่

Up Next

ARTICLES

Mar

29

2025

บทเรียนจากแผ่นดินไหว สู่แผนรับมือด้วย ISO 22301

เหตุการณ์แผ่นดินไหวที่เมียนมาเมื่อวันที่ 28 มีนาคม 2025 ส่งผลกระทบต่อประเทศไทยอย่างชัดเจน ไม่ว่าจะเป็นอาคารสำนักงาน คอนโดที่พักอาศัย รวมถึงพื้นที่ธุรกิจหลายแห่งที่ต้องหยุดชะงักชั่วคราว สะท้อนให้เห็นถึงความสำคัญของการเตรียมความพร้อมเพื่อรับมือกับเหตุการณ์ที่ไม่คาดคิด

READ MORE

ARTICLES

Mar

28

2025

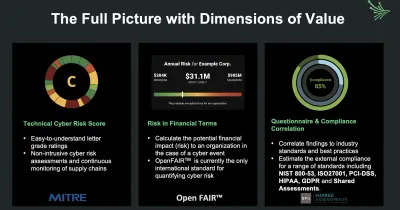

Black Kite คืออะไร? ทำไมองค์กรต้องใช้แพลตฟอร์ม Cyber Risk Rating ในการบริหาร Third-Party Risk

ในยุคที่การโจมตีทางไซเบอร์ไม่ได้จำกัดเพียงแค่อุปกรณ์หรือระบบขององค์กร แต่ยังลุกลามไปสู่เครือข่ายคู่ค้า (Supply Chain) การบริหารความเสี่ยงด้านไซเบอร์ที่เกิดจาก Third Party จึงเป็นเรื่องสำคัญที่ทุกองค์กรไม่ควรมองข้าม

READ MORE

NEWS

Mar

25

2025

Incognito Lab เข้าร่วม GSB IT EXPO 2025

บริษัท Incognito Lab ได้มีโอกาสเข้าร่วมงาน GSB IT EXPO 2025

READ MORE