สวัสดีครับทุกคนที่แวะกดเข้ามาอ่านบทความนี้ ไม่ว่าจะมาจากที่ไหน ผมเชื่อว่าการมี Cheklist หรือความเข้าใจเรื่อง Cybersecurity ติดตัวไว้ จะช่วยสร้างความอุ่นใจในการใช้งานบนโลกออนไลน์ให้พวกเราได้มากขึ้นครับ เพราะฉะนั้นแล้วอยากเชิญชวนทุกท่านให้เปิดใจ สละเวลา และลองอ่านบทความนี้กันดูนะครับ : )

Picture by Google Gemini Nano Banana

ปัจจุบันนี้ บทบาทและการใช้ชีวิตในโลก "ออนไลน์" นั้นสำคัญและส่งผลกระทบต่อเราไม่ต่างจากโลก "ออฟไลน์" เปรียบเทียบง่าย ๆ อยากให้เราคิดว่าจริง ๆ เเล้วเราต่างก็มี "บ้าน" อยู่ทั้งบนโลกออนไลน์และออฟไลน์ บนออนไลน์ไม่ว่าจะเป็นอีเมล โซเชียลมีเดีย หรือแอปธนาคาร บนออฟไลน์ก็เป็นสถานที่ที่มีทรัพย์สินต่าง ๆ ของเราเก็บเอาไว้ คำถามที่อยากให้ทุกคนตอบกับตัวเองคือ… เเล้วเราทำให้บ้านดิจิทัลของเรา "ปลอดภัย" หรือ "ล็อก" มันแน่นหนาพอเเล้วหรือยัง ?

หากคำตอบคือ "ไม่แน่ใจ" นั่นคือความเสี่ยงครับ เพราะผู้โจมตีมักฉวยโอกาสจาก "ความประมาท" ของเราเสมอ และขอให้จำไว้ว่า

ความปลอดภัยทางไซเบอร์ไม่ใช่เรื่องของใครคนใดคนหนึ่ง แต่มันคือเรื่องของ ‘ทุกคน’ ที่มีชีวิตอยู่ในโลกออนไลน์

ในวันนี้จึงมี Checklist ง่าย ๆ ที่ทุกคนสามารถนำไปใช้ในการตรวจสอบ เพื่อให้ตัวเราเอง รวมไปถึงสินทรัพย์ที่สำคัญหรือบัญชีต่าง ๆ บนโลกออนไลน์ของเราปลอดภัยมากยิ่งขึ้น

และใครที่มีโอกาสได้อ่านมาจนถึงจุดนี้ หากชอบบทความช่วยส่งกำลังใจให้กับผู้เขียน หรือนำบทความนี้ไปส่งต่อให้กับเพื่อน คนในครอบครัว คนใกล้ตัวได้อ่านเพื่อเสริมสร้างเกราะป้องกันบ้านของพวกเราบนโลกออนไลน์กันนะครับ : ) ก่อนไปเริ่มเนื้อหาทั้งหมดของเราในตอนนี้ ผมตั้งใจจะเขียนบทความนี่โดยแบ่งแยกย่อยออกเป็น 2 episode เพื่อไม่ให้เนื้อหาในแต่ละตอนเยอะจนเกินไป เราสามารถที่จะเรียนรู้ที่ละนิดเพื่อสร้างความมั่นคงและปลอดภัยให้กับตัวเราเองในระยะยาว สำหรับในตอนแรกนี่ขอเริ่มต้นจากเรื่องของ..

1. รหัสผ่าน (Password)

Password

จริง ๆ เเล้วรหัสผ่านหรือ Password เปรียบเสมือน "กุญแจบ้าน" ของเรา ซึ่งกุญแจถือเป็นสิ่งสำคัญในการเปิดเข้าบ้าน เปรียบเหมือนกับการที่เราใช้ Password ในการเข้าถึงข้อมูลส่วนตัว (privacy data) หรือข้อมูลที่มีความสำคัญ (sensitive data) ต่าง ๆ ของเรา ถ้าเราใช้กุญแจที่ห่วย โจรก็จะเข้าบ้าน เข้าถึงข้อมูลของเราได้ง่าย หรือจะเป็นการที่กุญแจของเราก็ถูกขโมยไปจากโจรได้เช่นเดียวกัน งั้นเราลองมาตรวจสอบ Cyber Checklist ในเรื่องของรหัสผ่านของเรากันหน่อยดีกว่าครับว่ารหัสผ่านของเราแข็งแรงพอหรือยัง ขอแบ่งออกเป็น 2 ส่วน ได้เเก่

- การตรวจสอบรหัสผ่าน (Password) ที่เราใช้งานอยู่ในปัจจุบัน

สำหรับการตรวจสอบรหัสผ่านที่เรามีการใช้งานอยู่เราควรคำนึงถึงเรื่องของความแข็งแรงของรหัสผ่านและการเก็บรหัสผ่าน

สำหรับความแข็งแรงของรหัสผ่าน

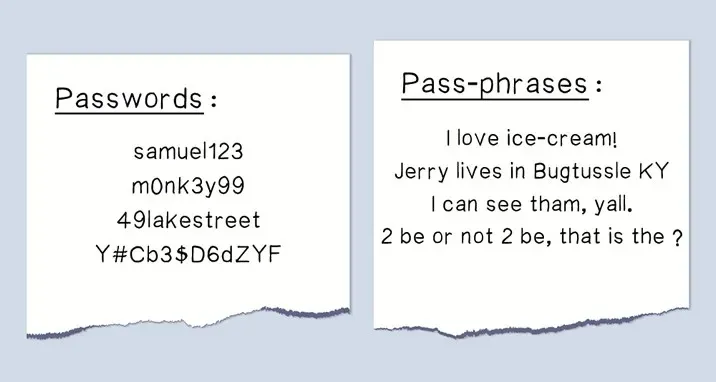

รหัสผ่านที่ปลอดภัยควรมีความแข็งแรง โดยเราสามารถตรวจสอบได้ด้วยตนเองจากการดูความซับซ้อนของรหัสผ่านที่เรามีการใช้งาน

- ตั้งให้ยาว: กำหนดความยาวอย่างน้อย 15 ตัวอักษรขึ้นไป

- ใช้ให้ครบ: ผสมทั้งตัวพิมพ์เล็ก-ใหญ่ ตัวเลข และอักขระพิเศษให้ครบถ้วน

Most Common / Well-known Password

หรือหากเรามีการใช้งานรหัสผ่านตามรูปด้านบน ถึงแม้จะผ่าน checklist สำหรับความแข็งแรงของรหัสผ่านทั้ง 2 ข้อที่มีการกล่าวไปข้างต้น ก็ถือว่ารหัสผ่านดังกล่าวก็ไม่ปลอดภัยอยู่ดี

เพราะอะไรกันนะ อยากให้ทุกคนลองฉุกคิดกันดูเล็กน้อยก่อนที่จะไปอ่านเฉลย..

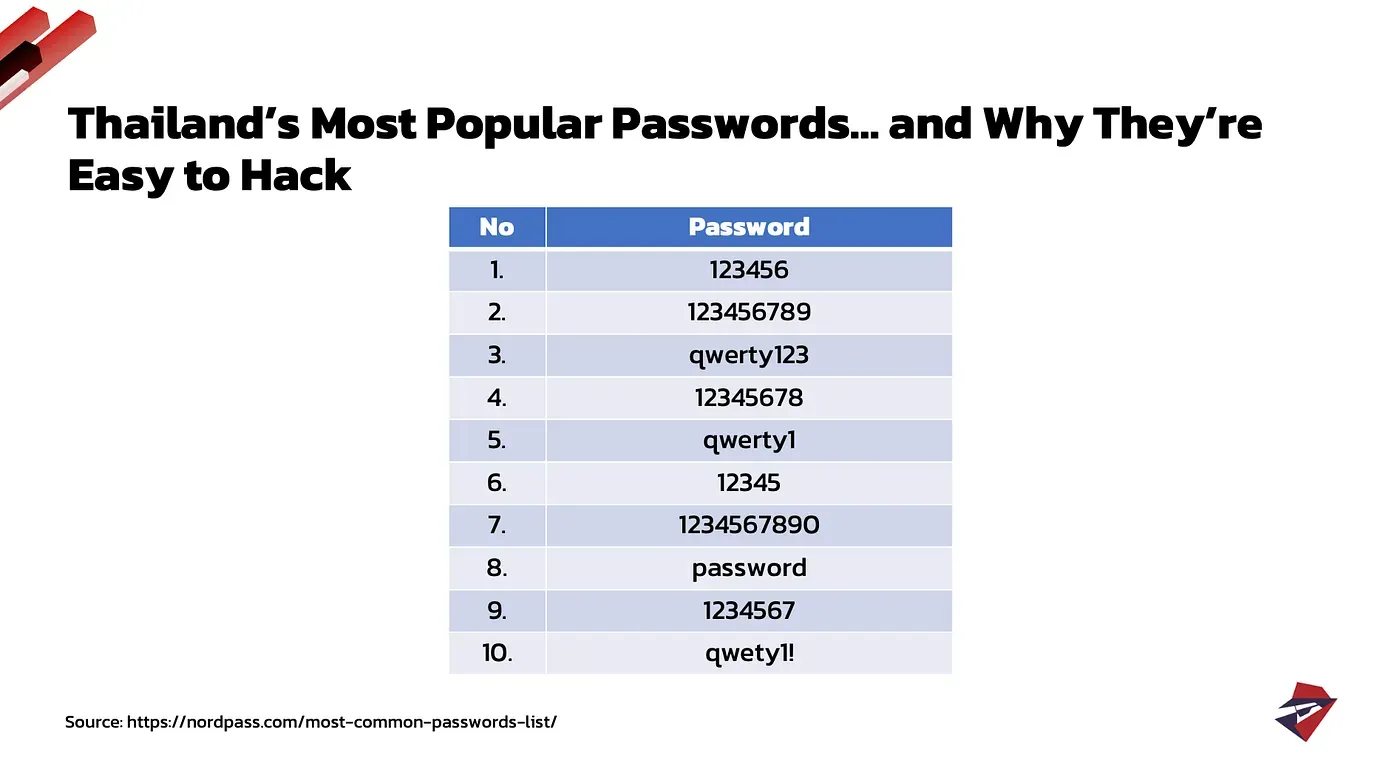

จริง ๆ แล้วเป็นเพราะว่า รหัสผ่านดังกล่าวเป็นรหัสผ่านที่ถูกใช้งานอย่างแพร่หลายในทั่วโลก และติดอันดับรหัสผ่านที่ถูกใช้งานบ่อยและเป็นรหัสผ่านที่ไม่ปลอดภัยมาโดยตลอด จึงอยากแนะนำทุกคนที่ได้มีโอกาสอ่านบทความนี้และมีการใช้งานรหัสผ่านในรูปแบบนี้อยู่ให้ไปทำการเปลี่ยนรหัสผ่านเพื่อที่เราจะได้มี "กุญแจบ้าน" ที่แข็งแกร่งมากยิ่งขึ้น และอยากให้ทุกคนลองดูตามตารางด้านล่างว่าคนไทยส่วนใหญ่มีการใช้งานรหัสผ่านในลักษณะไหนบ้าง และถ้ารหัสผ่านที่เราใช้งานอยู่มีอยู่ใน 10 อันดับตามตารางก็ควรไปเปลี่ยนแปลงด้วยเช่นเดียวกัน เพราะเราคงไม่อยากใช้กุญแจบ้านของเราเหมือนกับคนอื่น ๆ ที่วันใดวันหนึ่งไม่รู้เลยว่าเขาจะเอากุญแจนี่มาเปิดประตูบ้านของเราเมื่อไหร่ก็ตาม

Thailand’s Most Popular Password (Top 10)

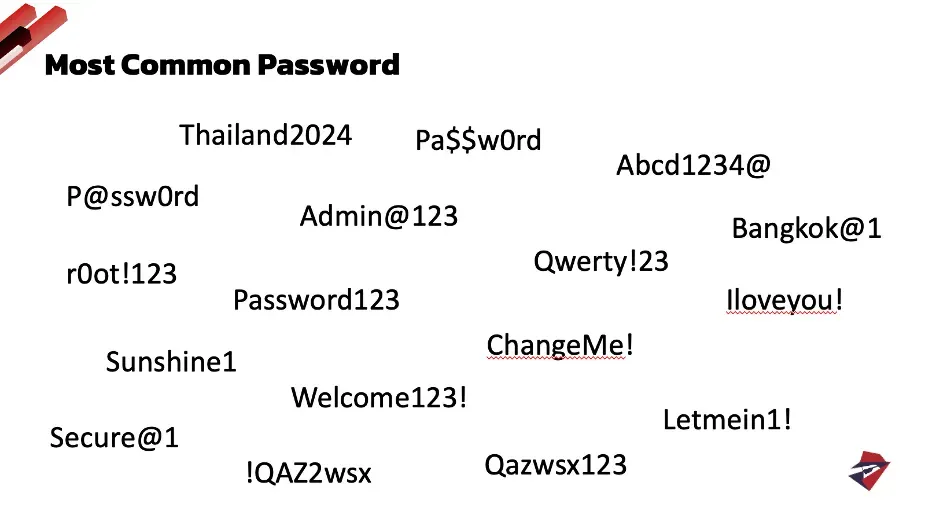

แต่ทุกท่านอย่าพึ่งชะล่าใจไปนะครับ เพราะยังมีจุดที่หลายคนมักพลาดในด้านความปลอดภัยเกี่ยวกับรหัสผ่านนั่นก็คือการตั้งรหัสผ่านที่ดูเหมือนจะแข็งแรง เพราะมีทั้งความยาว อักษรพิมพ์เล็ก พิมพ์ใหญ่ รวมไปถึงอักขระพิเศษตามข้อกำหนดทุกอย่าง แต่ทว่ารหัสผ่านเหล่านั้นกลับเป็นรูปแบบยอดฮิตหรืออยู่ในกลุ่มที่เดาทางได้ง่ายจากกลุ่มผู้ไม่หวังดี

Most Common Password

แท้จริงแล้วรหัสตามรูปเหล่านี้แม้จะผ่านเกณฑ์ของระบบ แต่ในมุมมองด้านความปลอดภัยแท้จริงแล้วไม่ต่างอะไรกับการที่ไม่มีกุญแจเลยครับ

ในบทความนี้จึงอยากให้ทุกคนได้รู้จักกับ "Passphrase"

จริง ๆ แล้ว Passphrase คือ การนำ "คำ" หลาย ๆ คำมาเรียงต่อกันเพื่อสร้างเป็นรหัสผ่าน แทนการที่เราจะต้องตั้งรหัสผ่านเป็นอักขระต่าง ๆ ที่มีความซับซ้อนและแตกต่าง เพื่อทำให้รหัสผ่านนั้นปลอดภัย เราเปลี่ยนมาจำเป็น "ประโยค" หรือ "คำ" ที่อาจมีความหมายกับเราแทนจะดีกว่า ยกตัวอย่างเช่น We-Love-Incognito-Lab, ILoveSpicySomtumAtBangkok เห็นไหมครับว่าการตั้งเป็น Passphrase ในลักษณะนี้ทำให้สามารถเเก้ไขปัญหาในเรื่องของความจำที่เราไม่สามารถจำได้เช่นเดียวกัน โดยหากเราต้องการใช้งาน Passphrase ที่ดีและปลอดภัย ควรคำนึงถึงเรื่องต่าง ๆ ดังนี้

- เน้นความยาว: นำคำศัพท์ทั่วไปมาเรียงต่อกันอย่างน้อย 4 คำขึ้นไป (ยิ่งยาวยิ่งปลอดภัย)

- คำต้องสุ่ม: เลือกคำที่ ไม่มีความเกี่ยวข้องกัน หรือไม่เป็นประโยคที่มีในหนังสือหรืออินเตอร์เน็ต

ตัวอย่างเช่น: Coffee-Elephant-Jump-Galaxy ที่เป็น Passphrase จะปลอดภัยและจำง่ายกว่า Password ดังนี้ C0ff33!@#

Password vs Passphrase

เมื่อได้รู้จักกับ Passphrase ที่หลายคนที่อ่านอาจพึ่งรู้ว่าสามารถทำแบบนี้ได้ เราจึงอยากแนะนำกับทุกคนเป็นอีกทางเลือกนั่นคือการหันมาใช้ Passphrase ซึ่งวิธีนี้ช่วยให้เรา จำง่ายขึ้นและมีความปลอดภัยสูงมากขึ้น

ทั้งนี้ทั้งนั้นแล้วต่อให้เรามีการใช้งานไม่ว่าจะเป็น Password หรือ Passphrase ก็ตามในแต่ละ services หรือ website ต่าง ๆ เราก็ไม่ควรมีการนำรหัสผ่านเหล่านั้นมาใช้ซ้ำ (Reuse) กับที่ไหนเลย และหากเราจำไม่ไหว จำไม่หมด หรือมีปัญหากับการจำรหัสผ่านที่ตั้งมากมาย ให้ใช้ Password manager โดย..

- "Password Manager" เป็นซอฟต์แวร์ที่เข้ามาแก้ไขปัญหาในการจดจำรหัสผ่านอีกทางหนึ่ง ซึ่งผู้ใช้งานจำเพียงรหัสผ่านเดียวเท่านั้น (Master Password) และเราสามารถใช้รหัสผ่านนี้ไปปลดล็อกเพื่อเข้าถึงรหัสผ่านอื่น ๆ ที่เรามีการเก็บบันทึกเอาไว้ได้ เปรียบเสมือนตู้เซฟที่คอยช่วยเก็บรหัสผ่านจำนวนมากของเราเอาไว้ และเราจดจำเพียงแค่รหัสผ่านตู้เซฟเท่านั้น

Password Manager Brand

สำหรับ Password Manager ในปัจจุบันก็มีให้เลือกใช้มากมาย ทั้งฟรีหรือเสียเงินเองก็ตาม ซึ่งในแต่ละแบบก็มีความแตกต่างในเลือกของฟังก์ชัน ความสะดวกสบายในการใช้งาน หรือในมุมมองด้านราคา สำหรับตัวที่อยากแนะนำให้ทุกท่านได้ลองใช้งาน ได้แก่ Bitwarden เนื่องจากครอบคลุมในทุก web browser (มี extension ให้ใช้งาน) และมีซอฟต์แวร์ที่รองรับในทุก ๆ ระบบปฏิบัติการ นอกจากนี้ยังมีอีกหลายตัวให้เลือกใช้งานได้เเก่ NordPass, RoboForm, Lastpass, etc.

- การเปิดใช้งานการยืนยันตัวตน 2 ปัจจัย (Two-Factor Authentication)

หลังจากที่เราได้มีการเรียนรู้เกี่ยวกับการตั้งรหัสผ่านให้มีความแข็งแรงและปลอดภัยกันแล้ว ยังมีระบบความปลอดภัยอีกชั้นที่คอยช่วยปกป้องข้อมูลหรือบัญชีของเราให้ปลอดภัยมากยิ่งขึ้น แม้กุญแจหรือรหัสผ่านของเราจะหลุดไปอยู่ในมือของคนอื่นก็ตาม ซึ่งพระเอกในส่วนนี้ก็คือ 2FA (Two-Factor Authentication) หรือ MFA (Multi-Factor Authentication)

Image of Two-Factor Authentication process

** 2FA หรือ Two-Factor Authentication คืออะไร ? ** 2FA หรือ Two-Factor Authentication คือระบบรักษาความปลอดภัยที่ต้องการ "ปัจจัย" หรือ "หลักฐาน" 2 ชิ้นเพื่อยืนยันว่าคุณคือเจ้าของบัญชีตัวจริง เปรียบเสมือนกับการปลดล็อกตู้เซฟที่ต้องใช้ทั้ง "รหัส" และ "กุญแจ" พร้อมกัน

Picture by Google Gemini Nano Banana

เมื่อมีการเปิดใช้งานในส่วนของ 2FA เเล้ว หลังจากที่มีการกรอกรหัสผ่านที่ถูกต้องแล้ว ระบบจะยังไม่ให้คุณเข้าสู่ระบบทันที แต่จะมีการขอ "หลักฐานชิ้นที่สอง" ก่อนจะอนุญาตให้เข้าสู่ระบบ ซึ่งในส่วนของหลักฐานชิ้นที่สองที่มีการขอจะมาได้ทั้งในรูปแบบของ

- Software-based: ยกตัวอย่างเช่น Authenticator application, SMS OTP

- Hardware-based: ยกตัวอย่างเช่น Yubikey

Picture by Google Gemini Nano Banana

2. เว็บเบราว์เซอร์ (Web Browser)

Web browser

เว็บเบราว์เซอร์ (Web Browser) คือ แอปพลิเคชันซอฟต์แวร์ที่ช่วยให้เราสามารถเข้าถึงและดูเว็บไซต์บนโลกอินเทอร์เน็ตได้ เปรียบเสมือนกับ "รถยนต์" ที่ใช้ในการท่องเที่ยวเว็บไซต์และเนื้อหาต่าง ๆ บนโลกอินเทอร์เน็ต แต่รถยนต์ที่เราใช้งานก็ควรได้รับการซ่อมแซม ปรับปรุง และหมั่นตรวจสอบเพื่อความปลอดภัยในการเดินทางของเรา หากดูแลไม่ดีก็อาจนำพาอันตรายหรืออุบัติเหตุมาสู่ตัวเราได้

หลายท่านรู้ไหมว่า เว็บเบราว์เซอร์ในทุกวันนี้ที่เรามีการใช้งานอยู่มีการเก็บข้อมูลของเราอยู่ ?

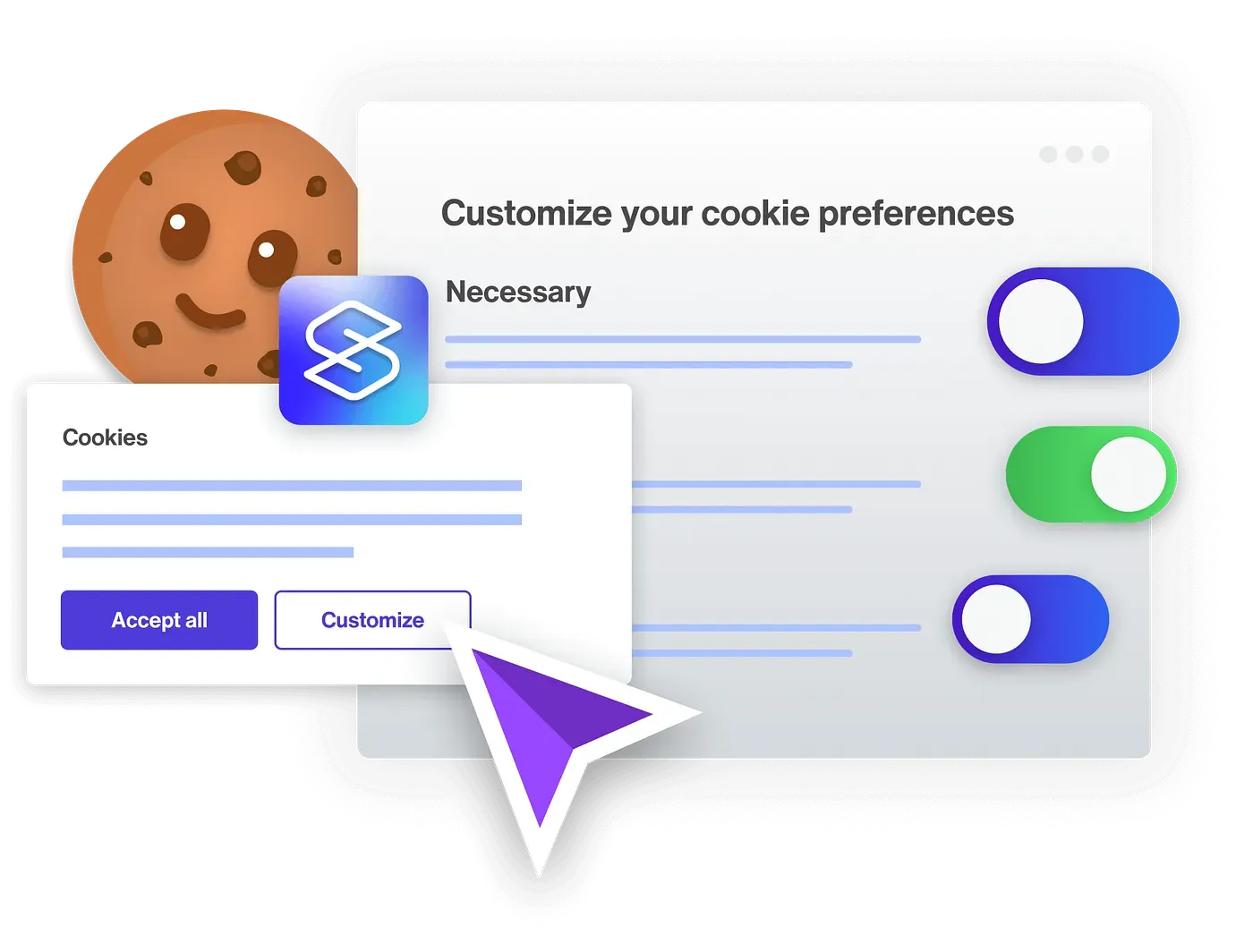

จริง ๆ แล้วภายในเว็บเบราว์เซอร์จะมีสิ่งที่เรียกว่า "Cookie" (ไม่ใช่ขนมหวานที่หลายท่านชอบกินกันแน่นอน) ซึ่ง Cookie ในที่นี้หมายถึงข้อมูลต่าง ๆ ของเราที่ถูกเว็บเบราว์เซอร์เก็บเอาไว้เพื่อจดจำสิ่งต่าง ๆ ไม่ว่าจะเป็น การตั้งค่าภาษาบนเว็บไซต์, รายการสินค้าภายในตระกร้า และอื่น ๆ อีกมากมาย ตรงนี้เองหลายท่านก็ยังไม่ทราบว่าแท้จริงแล้วบนโลกอินเทอร์เน็ตหรือเว็บเบราว์เซอร์กำลังมีการเก็บข้อมูลเหล่านี้ของเราเอาไว้ตลอดเวลาด้วย

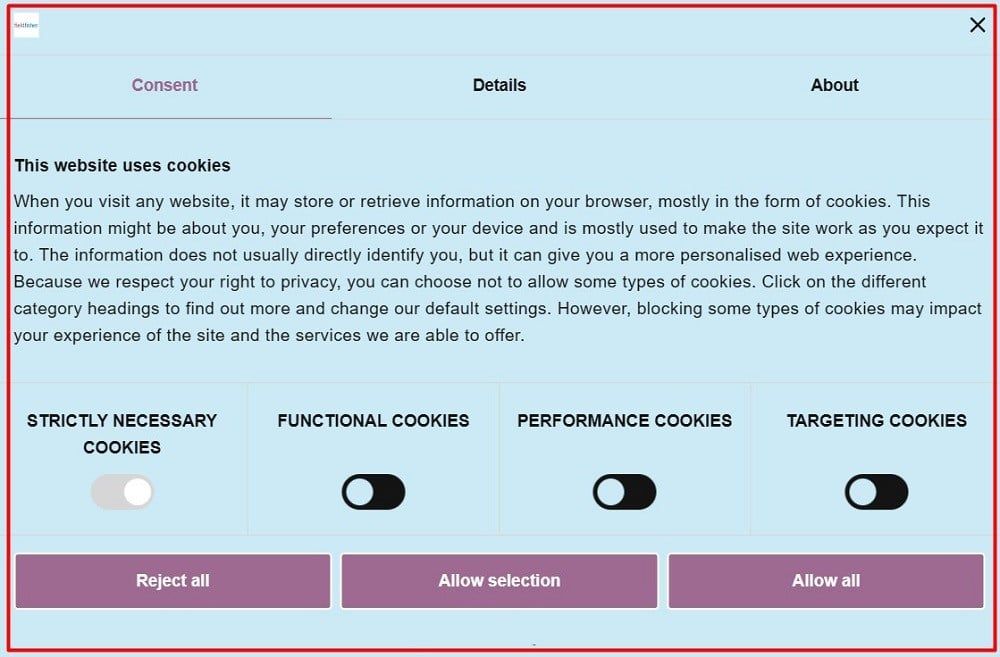

เชื่อว่าเราหลายคนทุกวันนี้เข้าถึงเว็บไซต์ต่าง ๆ ก็จะเจอกับสิ่งที่เรียกว่า "Cookie consent" เพื่อให้เรากดยอมรับ หรือปฏิเสธการเก็บข้อมูลต่าง ๆ ผ่าน Cookie ซึ่งการเกิดขึ้นของ Cookie consent ก็เกี่ยวกับเรื่องของกฎหมายคุ้มครองข้อมูลส่วนบุคคล (PDPA) เป็นเหตุที่ทำให้เว็บไซต์ต่าง ๆ ทุกวันนี้จะต้องมีการขออนุญาตผู้ใช้งานในการเข้าถึงข้อมูลเสียก่อน

Cookie consent

เเล้วเราจะตั้งค่า Cookie consent หรือกดยอมรับอย่างไรให้ปลอดภัย สิ่งที่เราแนะนำและควรต้องตรวจสอบก่อนที่จะกด Allow all หรือ Accept all บนเว็บไซต์ต่าง ๆ คือ

- เราลองอ่านและเลือก customize เพียงบางส่วนจะดีกว่า โดยแนะนำว่าควรให้เข้าถึงเฉพาะคุกกี้ที่จำเป็น (Necessary Cookie) เท่านั้น ในส่วนอื่นควรจะปิด (Disable) เพื่อป้องกันการเข้าถึงข้อมูลที่เกินความจำเป็นนั่นเอง

Necessary Cookie

เมื่อทุกคนมีการใช้งานเว็บเบราว์เซอร์เชื่อว่าหลาย ๆ คนคงคุ้นหูกับคำว่า "ส่วนขยาย" หรือ extension เป็นซอฟต์แวร์เล็ก ๆ ที่มีผู้คนสร้างขึ้นมาเพื่ออำนวยความสะดวก หรือเพิ่มความสามารถให้กับเว็บเบราว์เซอร์ แต่ในมุมกลับกันก็มีคนบางส่วนสร้าง extension ที่ไม่ปลอดภัย (Malicious Extensions) ขึ้นมาเพื่อพยายามจะทำการโจมตี หรือขโมยข้อมูลของผู้ที่ตกเป็นเหยื่อด้วยเช่นเดียวกัน

Picture by Google Gemini Nano Banana

ดังนั้นก่อนที่เราจะมองหาตัวช่วยเพื่อความสะดวก หรือคิดอยากจะติดตั้งเครื่องมือสารพัด ก็ควรจะตรวจสอบก่อนกดโหลด Extension มาใช้งานว่ามันปลอดภัยหรือไม่ ซึ่ง Checklist ที่เราควรตรวจสอบมีดังนี้

- อ่านรีวิวของ Extension ก่อนโหลดมาใช้งาน บางทีอาจมีผู้ใช้งานใจดีคอยมาเตือนภัยให้กับผู้อื่นว่า Extension ที่กำลังโหลดนั้นมันมีความเสี่ยง / ไม่ปลอดภัย

- สังเกตจากสิทธิของ Extension ที่มีการร้องขอหรือต้องการเข้าถึง ถ้ามันเเปลกไปหรือขอเข้าถึงมากเกินความจำเป็น ก็ควรพิจารณาในการใช้งาน!

- หรือหากเราทำการโหลดมาใช้งานแล้ว แล้วเจอเหตุการณ์แปลก ๆ บนเว็บเบราว์เซอร์หรือบนคอมพิวเตอร์ของเรา ให้สันนิษฐานได้ว่า Extension ตัวนั้นที่นำมาใช้งานกำลังทำร้ายหรือจ้องจะโจมตีคุณอยู่ และรีบลบออกจากเครื่องในทันที

และที่ไม่พูดถึงไม่ได้นั่นคือ "แม่กุญแจสีเขียว" หรือ HTTPS protocol หลายท่านคงคุ้น เคยอ่าน หรือได้ยินกันมาก่อนหน้าว่าเวลาที่เราจะเข้าใช้งานเว็บไซต์ต่าง ๆ ควรสังเกตจากแม่กุญแจ หรือ https:// จริง ๆ เเล้วสิ่งที่ทุกคนได้รับรู้มาก็ถือเป็นอีกหนึ่งสิ่งที่เราควรต้องสังเกตเวลาใช้งานเว็บเบราว์เซอร์ หรือใช้งานรถยนต์ของเราท่องเว็บไซต์ต่าง ๆ เพราะ HTTPS protocol จะเข้ารหัสข้อมูลที่เราส่งไปยังเว็บไซต์ปลายทาง ทำให้ผู้ไม่หวังดีหรือมีคนที่หวังจะดักอ่านข้อความของเราระหว่างทางบนโลกอินเทอร์เน็ตก็จะไม่สามารถอ่านข้อความของเราได้ (เพราะถูกเข้ารหัส) นั่นเอง

- ดังนั้นเเล้วอีกหนึ่ง checklist ที่สำคัญในหัวข้อเว็บเบราว์เซอร์ก็คือการเข้าใช้งานเว็บไซต์ที่รองรับ HTTPS protocol และหมั่นสังเกต

https://บน address bar ของเว็บเบราว์เซอร์ของเราอยู่เป็นประจำ

HTTPS protocol (https://)

- และสำหรับการใช้งาน Web Browser เราจำเป็นต้องใช้ความระมัดระวังในทุกย่างก้าวบนโลกออนไลน์ ไม่ว่าจะเป็นการท่องเว็บไซต์ทั่วไป การรับชมโฆษณาต่าง ๆ บนเว็บไซต์ หรือการคลิกลิงก์เพื่อเข้าถึงเนื้อหาต่าง ๆ เพราะการพลาดเพียงครั้งเดียวอาจนำไปสู่การโจมตีของผู้ไม่หวังดีที่สามารถฝังมัลแวร์หรือซอฟต์แวร์อันตรายลงในเครื่องคอมพิวเตอร์ของเราได้โดยอัตโนมัติทันทีที่เราเข้าสู่เว็บไซต์ แม้ว่าเราจะไม่ได้กดดาวน์โหลดไฟล์ใด ๆ เลยก็ตาม

- นอกจากนี้สิ่งที่สำคัญอย่างยิ่งคือการหมั่นอัปเดต Web Browser ให้เป็นเวอร์ชันล่าสุดอยู่เสมอ และไม่ควรปล่อยให้ล้าสมัย เนื่องจากการอัปเดตแต่ละครั้งคือการที่ผู้พัฒนาได้ทำการปิดช่องโหว่ความปลอดภัย (Security Patches) ที่ถูกค้นพบใหม่ เพื่อเป็นเกราะป้องกันไม่ให้เหล่ามิจฉาชีพใช้ช่องทางดังกล่าวเข้ามาขโมยข้อมูลหรือเข้าควบคุมระบบการทำงานภายในคอมพิวเตอร์ของเรานั่นเอง

ท้ายที่สุดของบทความนี้ อยากฝากบอกกับทุกคนที่ได้มีโอกาสมา Update ความรู้กับบทความของ Incognito Lab ไว้ว่า

Cybersecurity ไม่ได้เริ่มจากการซื้ออุปกรณ์ที่แพง หรือการจ้างผู้เชี่ยวชาญ แต่มันเริ่มต้นจาก "นิสัยเล็ก ๆ ที่เราทุกคนทำซ้ำในทุกวัน"

หวังว่าทุกท่านจะได้รับความรู้ และ checklist ที่เหมาะสมให้เราสามารถนำไปประยุกต์ หรือตรวจสอบกับตนเองได้ เพื่อให้ตัวเราปลอดภัยมากที่สุดในการใช้ชีวิตกับ "บ้าน" ของเราบนโลกออนไลน์ให้ปลอดภัยมากยิ่งขึ้น หากสนใจในหัวข้ออื่น ๆ เพิ่มเติมสามารถติดตามบทความ Cyber Security Checklist on Digital House ได้ใน Part ถัดไปนะครับ

Incognito Lab มี service ที่เกี่ยวข้องกับการสอน Awareness Training ให้กับพนักงานในองค์กรของคุณ ที่ให้ความรู้ที่มากกว่า ลึกกว่า และดีกว่า เพื่อให้องค์กรและพนักงานในองค์กรของคุณตระหนักถึงความปลอดภัยบนโลก Cyber ได้อย่างแน่นอน และนอกจากนี้เรายังมี service อื่น ๆ ที่คอยเสริมสร้างความตระหนักรู้ (Awareness) ให้อีกด้วย สนใจติดต่อได้ที่ Email: contact@incognitolab.com หรือโทร 090 642 8988

หวังว่าเราจะเป็นส่วนหนึ่งที่ช่วยให้ประเทศของเราปลอดภัยมากยิ่งขึ้นนะครับ We Secure The Nation, Incognito Lab

Reference

- https://www.freepik.com/

- https://cyberhoot.com/cybrary/passphrase/

- https://appleinsider.com/inside/ios/best/best-password-managers-to-protect-your-data-on-ios-and-macos

- https://www.dreamstime.com/illustration/internet-browsers.html

- https://silktide.com/consent-manager/

- https://www.cookiebot.com/en/cookie-consent/

- https://gemini.google.com/app

Up Next

ARTICLES

Feb

04

2026

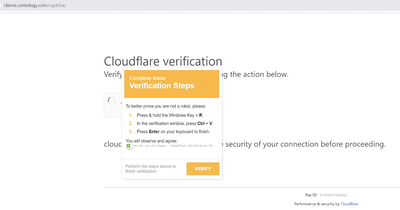

เคยเจอไหม? หน้าเว็บ Cloudflare ปลอมที่หลอกให้คุณคัดลอกคำสั่งแปลก ๆ

พาไปรู้จักเทคนิคยอดฮิตที่ชื่อว่า ClickFix และ FileFix ที่เน้นหลอก "พฤติกรรม" ของท่านให้ “เผลอทำตาม” บทความนี้จะพาไปดูว่าเทคนิคดังกล่าวคืออะไร มีที่มาอย่างไร พร้อมวิธีรับมือ ใครใช้คอมพิวเตอร์ ใช้งานอินเทอร์เน็ตเป็นประจำ หรือทำงานเอกสารทุกวัน ขอแนะนำให้อ่านเลยครับผม

READ MORE

ARTICLES

Jan

15

2026

Persistence with Active Directory Certificate Services (AD CS)

Active Directory Certificate Services (AD CS) ไม่ได้เป็นเพียงระบบออกใบรับรองเท่านั้น แต่ยังสามารถถูกผู้โจมตีใช้เป็นจุดฝังตัวเพื่อคงอยู่ในระบบ (Persistence) ได้อย่างแนบเนียน บทความนี้จะพาไปทำความเข้าใจเทคนิคและแนวคิดในการใช้ AD CS เพื่อฝั่งตัวอยู่ใน Active Directory Environment

READ MORE

ARTICLES

Jan

05

2026

Introduction to Active Directory Certificate Services (AD CS)

ไม่ว่ากาลเวลาจะผันเปลี่ยนไปสักเท่าไร การโจมตีองค์กรต่าง ๆ เหล่า attacker มักจะมีเป้าหมายในการโจมตีและยึดครองระบบ Active Directory (AD) โดยอาศัยเทคนิคมากมายในการขยายผลและยกระดับสิทธิของตัวเองให้สามารถควบคุมทั้งองค์กรให้ได้

READ MORE