SCADA ยังรันได้อยู่ ทำไมต้องต้องอัป OS? ความเสี่ยงที่มักถูกวางไว้ท้ายสุด

Saranyu Wongwian

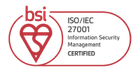

ในปัจจุบันโรงงานจำนวนมากยังคงมีการใช้งาน OS รุ่นเก่า ที่เลิก support แล้ว ซึ่งเหตุผลหลักๆ ที่ยังจำเป็นต้องใช้อยู่ เพราะ software, SCADA หรือ HMI รองรับได้แค่ version นั้น ทำให้เสี่ยงต่อ Malware, ช่องโหว่เก่าๆ และปัญหาการปฏิบัติงานที่แก้ได้ยากถ้าไม่มีกรอบการควบคุมที่ดี

จากประสบการณ์ที่เคยเข้าไปทำ assessment มาในหลายโรงงาน สิ่งที่เห็นซ้ำๆ คือ

- มีเครื่อง HMI หรือ Engineering/Operator Workstation ที่ยังใช้ Windows XP/7/Server รุ่นเก่า เพราะ software ควบคุมกระบวนการทำงานรองรับแค่ OS เหล่านี้

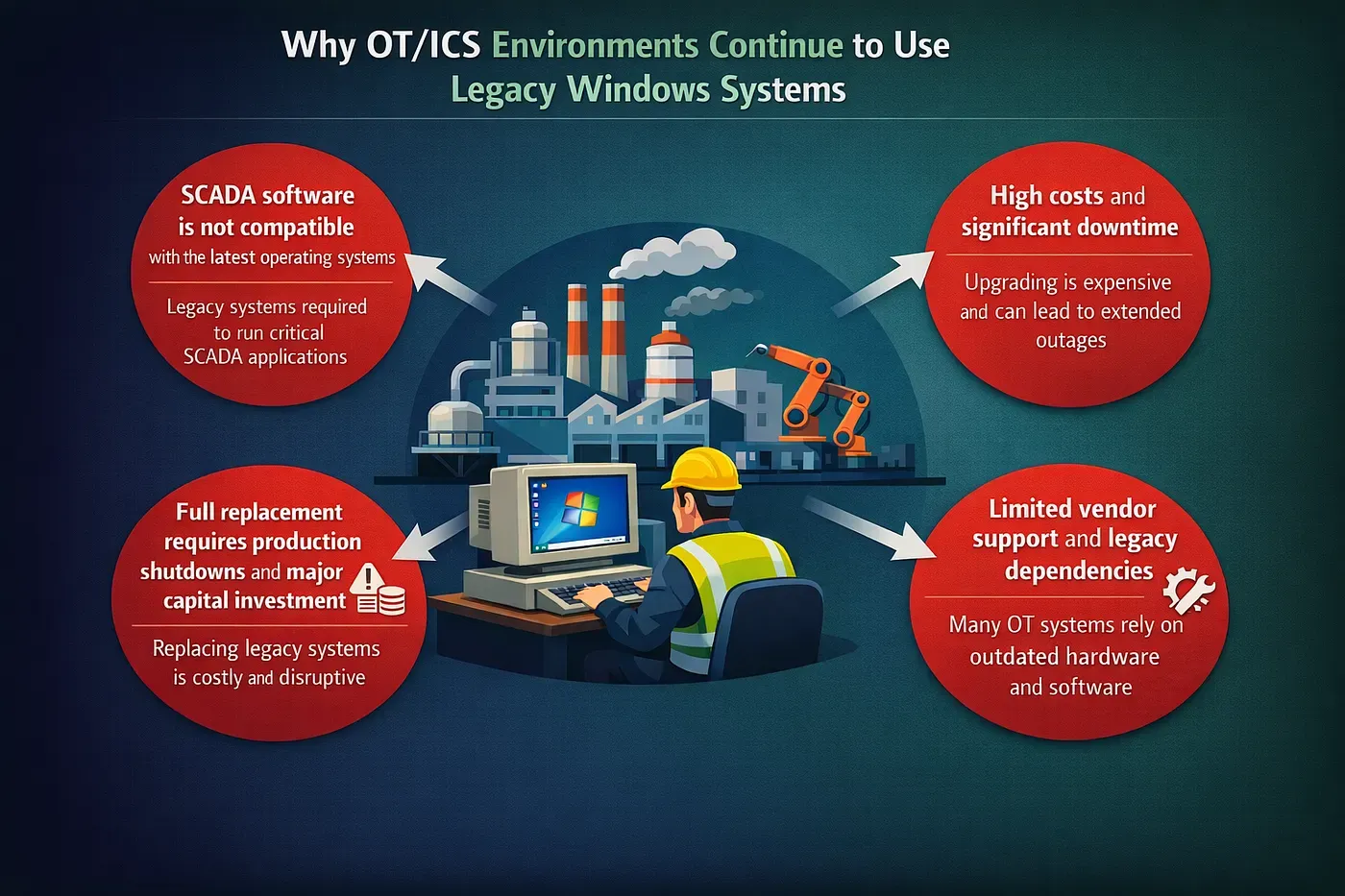

- เจอ Virus/Malware ในเครื่อง OT บ่อยมาก สาเหตุหลักมาจากพนักงานเสียบ USB เข้าไปดึง log, report หรือเอาไฟล์ไปพิมพ์ ไปใช้ในเครื่องอื่นโดยไม่มีการสแกน

- บางโรงงานพยายามแก้ด้วยการ clone OS เก่าไปเป็น VM บน Windows version ใหม่ๆ เพื่อให้รันซอฟต์แวร์เดิมได้ แต่สุดท้ายก็ยังต่อ network ในแบบที่เสี่ยงเหมือนเดิม แถมบริหารจัดการยากขึ้น

ซึ่งถ้ามองในมุมคนทำ security ปัญหาเหล่านี้ไม่ใช่แค่เรื่องเครื่องเก่าหรือ OS เก่าอย่างเดียว แต่เป็นเรื่อง ต้นทุน, ขั้นตอนการทำงาน และการออกแบบโครงสร้างระบบ ที่ไม่ได้คิดเผื่อเรื่องความมั่นคงปลอดภัยมาตั้งแต่แรก

ทำไมถึงเลิกใช้ OS เก่าไม่ได้ละ

สาเหตุที่โรงงานส่วนใหญ่ "รู้ว่าเสี่ยง" แต่ต้องขอใช้ต่อมักจะมีอยู่ไม่กี่เรื่องใหญ่ๆ

- Software คุมเครื่อง SCADA หรือ Driver ไม่รองรับ OS ใหม่ ถ้า upgrade แล้วกลัว process พัง ระบบไม่ทำงาน หรือ vendor ไม่การันตีว่าระบบจะเสถียร

- ค่าใช้จ่ายและ downtime สูงมาก ซึ่งการเปลี่ยนทั้ง platform หมายถึงต้องหยุดไลน์ผลิต วางแผน maintenance ใหญ่ และใช้งบลงทุนก้อนใหญ่

- Vendor บางรายเลิกพัฒนาแล้ว หรือ support แค่ใน environment ที่กำหนดเท่านั้น ทำให้โรงงานไม่กล้าที่จะ upgrade

ปัจจัยเหล่านี้ทำให้หลายที่ "ยอมอยู่กับความเสี่ยง" แล้วหวังว่าเหตุการณ์ร้ายๆ จะไม่เกิดขึ้นในช่วงที่ตนเองดูแลอยู่ แทนที่จะค่อยๆ วางแผนลดความเสี่ยงอย่างเป็นระบบ

แล้ววิธีลดความเสี่ยงเมื่อยังต้องใช้ OS เก่าละ

ถ้าในระยะสั้นเปลี่ยน OS ไม่ได้ สิ่งที่ทำได้คือใส่ compensating controls รอบๆ ให้แน่นที่สุดเท่าที่โรงงานจะพอรับไหว

- แยกโซนเครือข่ายให้ชัด

- แยกเครื่องที่รัน OS เก่าให้อยู่ใน OT zone/segment ที่ควบคุมได้ ไม่ปล่อย flat network กับ IT หรืออินเทอร์เน็ต

- ใช้ firewall หรือ router ทำ policy แบบ allow เฉพาะ traffic ที่จำเป็นระหว่าง zone (เช่น เฉพาะ protocol/port ที่ต้องใช้คุยกับ PLC/SCADA)

- ปิดหรือจำกัดการใช้ USB บนเครื่องที่สำคัญ เช่น HMI/Engineering Station ถ้าจำเป็นจริงๆ ให้มี "เครื่องกลาง" สำหรับสแกนก่อนเสมอ

- ออก procedure ให้ชัดเจน ห้ามใช้แฟลชไดรฟ์ส่วนตัว, มี USB ที่จัดการโดยโรงงานเท่านั้น และต้องผ่านการสแกนด้วยเครื่องที่อัปเดต antivirus ได้

- แยกบัญชี Operator / Engineer / Admin ชัดเจน

- ลดสิทธิ์ผู้ใช้งาน ไม่ให้ทุกคนเป็น local admin และจำกัด account ที่ใช้ควบคุมระบบให้เหลือเท่าที่จำเป็น

- ใช้ application whitelisting หรืออย่างน้อยก็กำหนดให้รันได้เฉพาะโปรแกรมที่เกี่ยวกับงานผลิต ปิด service/feature ที่ไม่จำเป็นออกให้มากที่สุด

- เครื่องเก่าอาจลง endpoint security สมัยใหม่ไม่ได้ ควรใช้การ monitor จาก network เช่น IDS/NDR หรือการเก็บ log จาก firewall/switch เพื่อตรวจหาพฤติกรรมผิดปกติ

- ตั้ง alert สำหรับพฤติกรรมที่ไม่ควรเห็นในโซน OT เช่น เครื่อง HMI ไปคุยกับ IP แปลกในฝั่งอินเทอร์เน็ต หรือมีการ scan port ภายใน

วางแผนระยะยาว เพราะวันนึงก็ต้องเปลี่ยน

ต่อให้ลดความเสี่ยงลงมาได้แค่ไหน สุดท้าย OS ที่หมดอายุการ support ก็ไม่ควรอยู่ในระบบสำคัญไปตลอด ดังนั้นจึงควรมี แผนระยะยาว ควบคู่ไปด้วย

ทำ inventory และ risk register

- List เครื่องทั้งหมดที่ใช้ OS เก่า ระบุบทบาท ความสำคัญ และความเสี่ยงของแต่ละตัวให้ชัด

- ทำ exception register ระบุเหตุผลที่ต้องใช้ต่อ, มาตรการชดเชย, ตั้งเจ้าของระบบ และกำหนดรอบทบทวน

วาง roadmap การเปลี่ยนหรือหาทางเลือก

- จัดลำดับว่าเครื่องไหน critical และเสี่ยงสูงที่สุด แล้วค่อยๆ วางแผน upgrade หรือเปลี่ยน platform ในช่วงเวลาที่ downtime ได้

- พิจารณาทางเลือกเช่น VM หรือการย้าย software เก่าไป run ในสภาพแวดล้อมที่คุมได้มากขึ้น (เช่น VM ในโซนที่ถูก segment และ monitor ดี) แทนการปล่อยเครื่อง physical เก่าๆ ไว้กลางระบบ

- ทำให้ผู้บริหารเห็น "ประโยชน์ของการเปลี่ยน" สื่อสารให้เห็นว่า downtime ที่วางแผนได้จากการ upgrade ยังถูกกว่าการโดน ransomware หรือ incident ที่ทำให้หยุดผลิตแบบไม่ทันตั้งตัว

ท้ายที่สุด เรื่อง OS เก่าในโรงงานไม่ใช่แค่ปัญหาเทคนิค แต่เป็นปัญหา "ธุรกิจ + ความต่อเนื่องของการผลิต" ที่ต้องหาจุดสมดุลระหว่างความเสี่ยงกับความคุ้มค่า บทบาทของคนทำ security เลยไม่ใช่แค่ไปบอกว่า "ต้อง upgrade เดี๋ยวนี้เลยนะ" แต่คือช่วยออกแบบวิธีทำให้โรงงาน อยู่กับของเก่าอย่างมีสติ พร้อมทั้งหาทางออกให้ชัดเจนในวันที่ต้องเปลี่ยนจริงๆ

OT SECURITY

In today's interconnected industrial environment, safeguarding your operational technology is more critical than ever. Our certified team, adhering to industry-leading practices and standards, offers comprehensive services to assess and fortify your OT infrastructure.

Up Next

ARTICLES

Mar

11

2026

จาก personal assistance (openclaw) สู่ backdoor เมื่อ telegram bot ที่ deploy ไว้ไม่ใช่มีแค่เราที่ใช้ได้

รีวิวความเสี่ยงเมื่อ AI Agent อย่าง OpenClaw ถูกเชื่อมกับ Telegram โดยไม่จำกัดสิทธิ์ เปิดทางให้ใครก็เข้ามาสั่งรันสคริปต์ได้

READ MORE

ARTICLES

Mar

09

2026

Why EDR Isn’t Enough: A Guide to Monitoring Infostealer Logs with RedAlert

Hackers no longer break in—they log in. Discover how RedAlert provides visibility into leaked credentials from unmanaged devices and the dark web, closing the security gaps that traditional EDR and Antivirus miss.

READ MORE

ARTICLES

Feb

20

2026

Cyber Security Checklist on Digital House

คนเรามักจะเลือกล็อกประตูบ้านเพื่อความปลอดภัย.. แล้วบ้านของคุณในโลก 'ดิจิทัล' มีการล็อกที่แน่นหนาแล้วหรือยัง?

READ MORE