Why EDR Isn’t Enough: A Guide to Monitoring Infostealer Logs with RedAlert

Nuttakorn Dhiraprayudti

ทุกวันนี้อาชญากรไซเบอร์อาจไม่ได้พยายาม 'พังประตู' เพื่อเจาะระบบบริษัทของคุณอีกต่อไปแล้ว แต่พวกเขากำลัง 'เดินเข้าประตู' ด้วยกุญแจที่พนักงานของคุณเผลอทำหล่นไว้โดยไม่รู้ตัว เหมือนอย่าง Case ที่เคยเกิดขึ้นกับ Snowflake ซึ่งแสดงให้เห็นว่าข้อมูลรั่วไหลเพียงครั้งเดียวอาจลุกลามจนกลายเป็นวิกฤตระดับโลกได้

Snowflake Breach 2024: เมื่อ Infostealer กลายเป็นภัยเงียบที่ EDR มองไม่เห็น

เจาะลึกภัยร้าย Infostealer และ Stealer Log ผ่านกรณีศึกษา Snowflake Breach 2024 ทำไมเครื่อง 3rd Party ถึงเป็นจุดอ่อนสำคัญ? พร้อมแนะนำ RedAlert บริการเฝ้าระวังเชิงรุกจาก Incognito Lab เพื่อปิดช่องโหว่ที่ EDR มองไม่เห็น

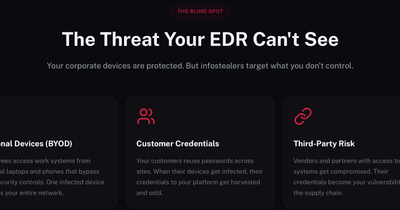

แม้เราจะมั่นใจในระบบ EDR, Antivirus หรือ Firewall ที่เราลงทุนไปมหาศาล แต่ความจริงที่น่าตกใจจากเหตุการณ์ Data Breach ระดับโลกในช่วงปีที่ผ่านมาแสดงให้เห็นว่า Identity คือจุดอ่อนที่ใหญ่ที่สุด เมื่อเผลอติดตั้งซอฟต์แวร์ที่ฝังตัวมัลแวร์ขโมยข้อมูล (Infostealer malware) ข้อมูลของเราวิ่งเข้าหาผู้ร้ายแทบจะทันที คราวนี้ก็รอแค่เมื่อไรที่ผู้ร้ายจะลงมือเท่านั้นเอง

ความท้าทายสำคัญคือ Incident ส่วนใหญ่มักเกิดขึ้นจาก เครื่องส่วนตัวของพนักงาน (BYOD), 3rd Party/Outsource ซึ่งองค์กรมักจะไม่มี Visibility ในส่วนนี้เลย ต่อให้เราติดตั้ง EDR ทุกเครื่องในองค์กรของเรา แต่เราก็ไม่มีทางมองเห็นภัยคุกคามที่เกิดขึ้นบนเครื่องที่ไม่ได้อยู่ภายใต้การควบคุมของเราได้

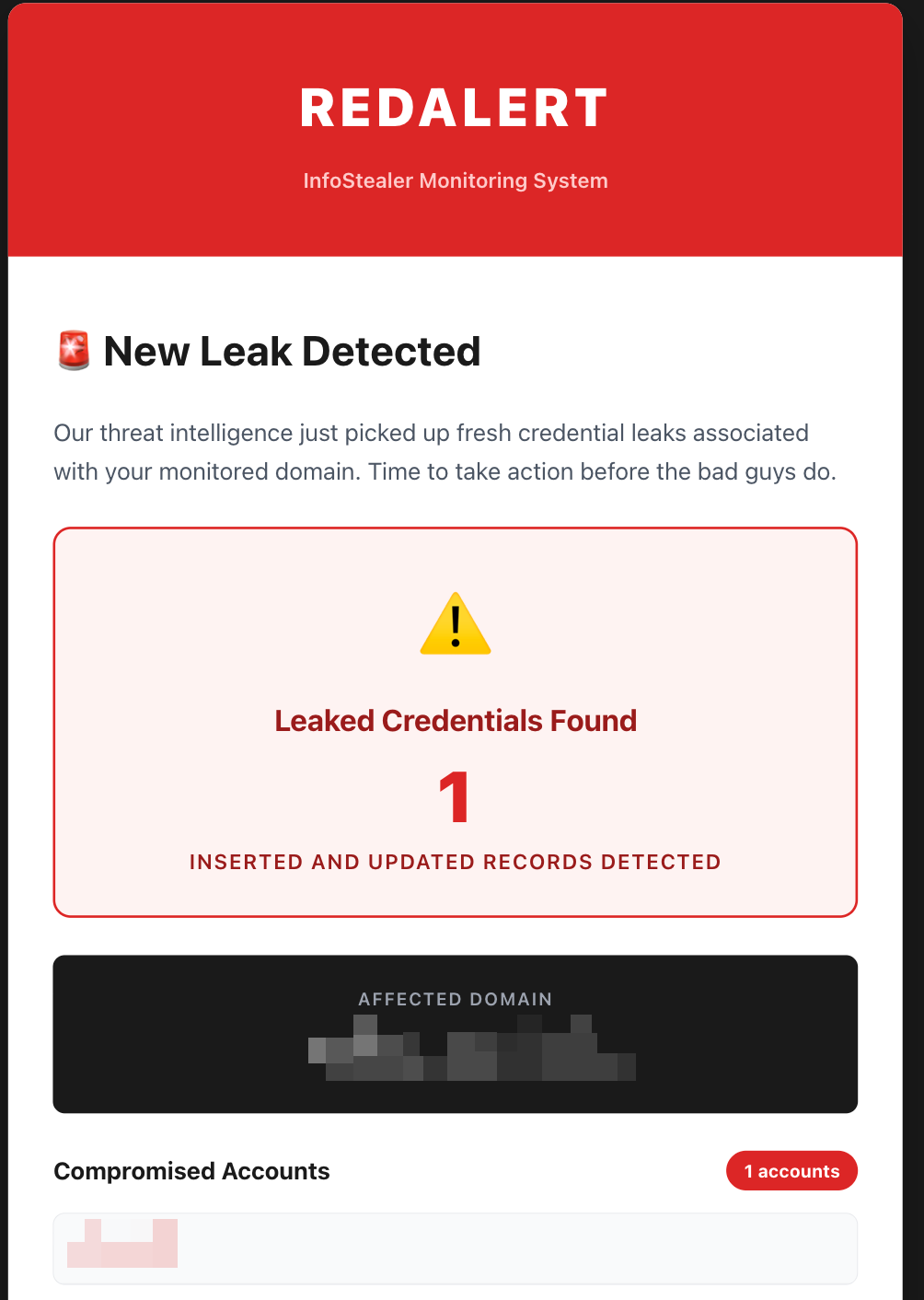

ขอแนะนำให้รู้จักกับ REDALERT ซึ่งเป็น Platform ที่มีการรวบรวม Stealer logs กัน จุดเด่นของ REDALERT คือความง่ายในการใช้งาน เพียงแค่ระบุ Domain ที่เรามีความสนใจ โดยไม่มีความจำเป็นต้องติดตั้ง Software ใด ๆ (Agentless) เนื่องจากข้อมูลถูกรวบรวมและคัดกรองมาจากแหล่งต่างๆ ทั่วโลกไว้ให้คุณเรียบร้อยแล้ว

Features เด่นของ REDALERT คือ

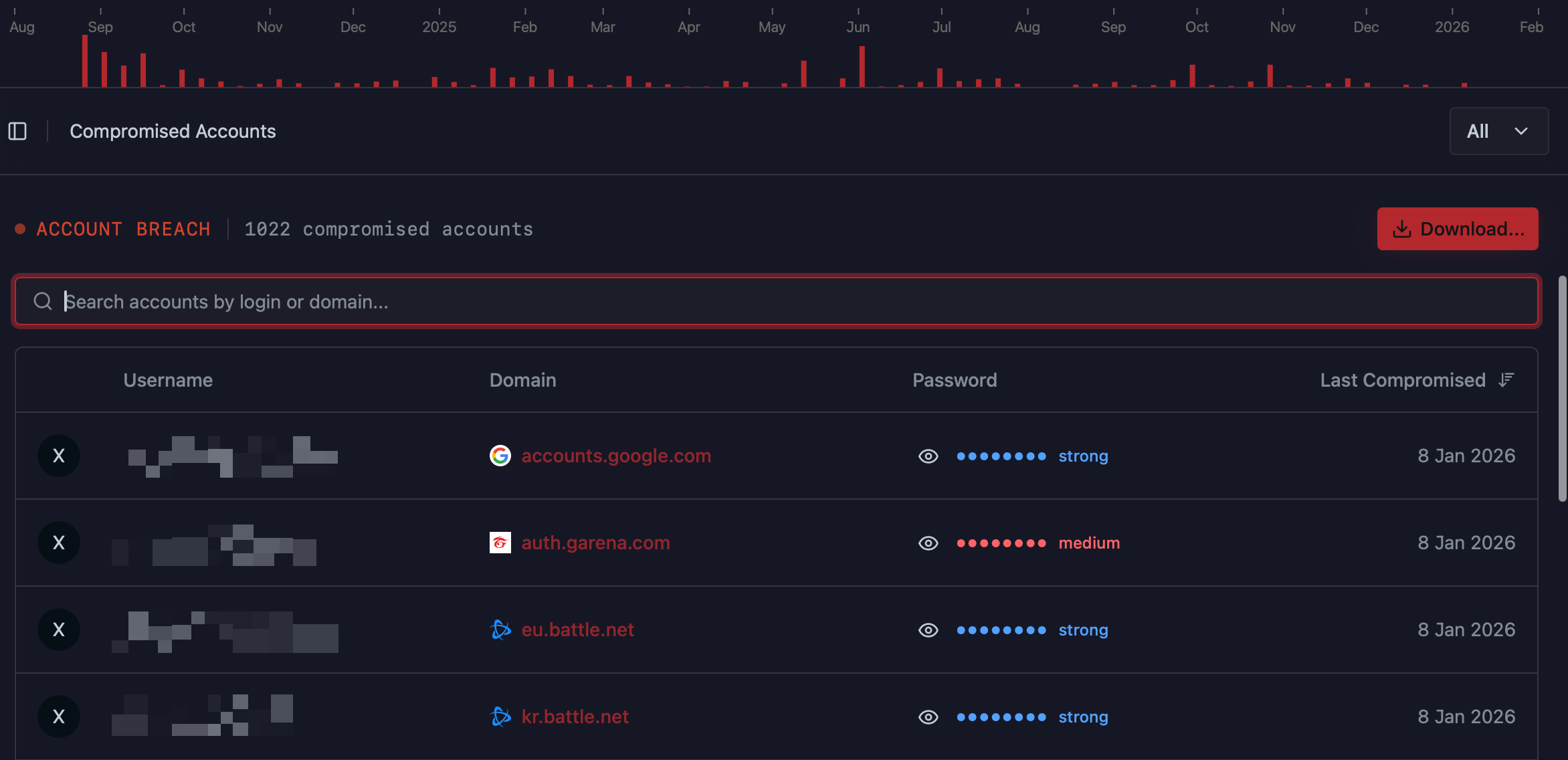

1.สามารถระบุถึง URL/Credential ที่ถูกขโมยออกมา

ระบบสามารถแสดงรายการ Domain/Username/Password และ Last Compromised โดย Last Compromised จะแสดงถึงวันที่ที่มีการนำข้อมูลออกมาล่าสุด แต่ไม่ได้บอกว่า Credential นั้นมีการใช้งานเมื่อไร

2.การแยกแยะกลุ่มของเครื่อง (Machine)

สามารถจัดประเภทของเครื่องได้ 2 กลุ่มหลัก

2.1 เครื่องที่เป็นของพนักงาน/เจ้าหน้าที่ภายในบริษัท

พิจารณาจาก Username บนเครื่องนั้นว่าเป็น @domain ที่เราสนใจหรือไม่ หากเป็น Username ลักษณะ user@domain.com คู่กับ URL sub.domain.com จะถูกมองว่าเป็นเครื่องของพนักงาน/เจ้าหน้าที่ภายในบริษัท

2.2 เครื่องที่เป็นของบุคคลภายนอก เช่น Outsource หรือ ลูกค้า (Customer, User)

พิจารณาจาก Credential ที่มีการเข้า URL sub.domain.com แต่ไม่ Username ไม่ใช่ @domain.com ก็จะถูกมองว่าเป็นบุคคลนอกเข้ามาใช้งานระบบของบริษัท

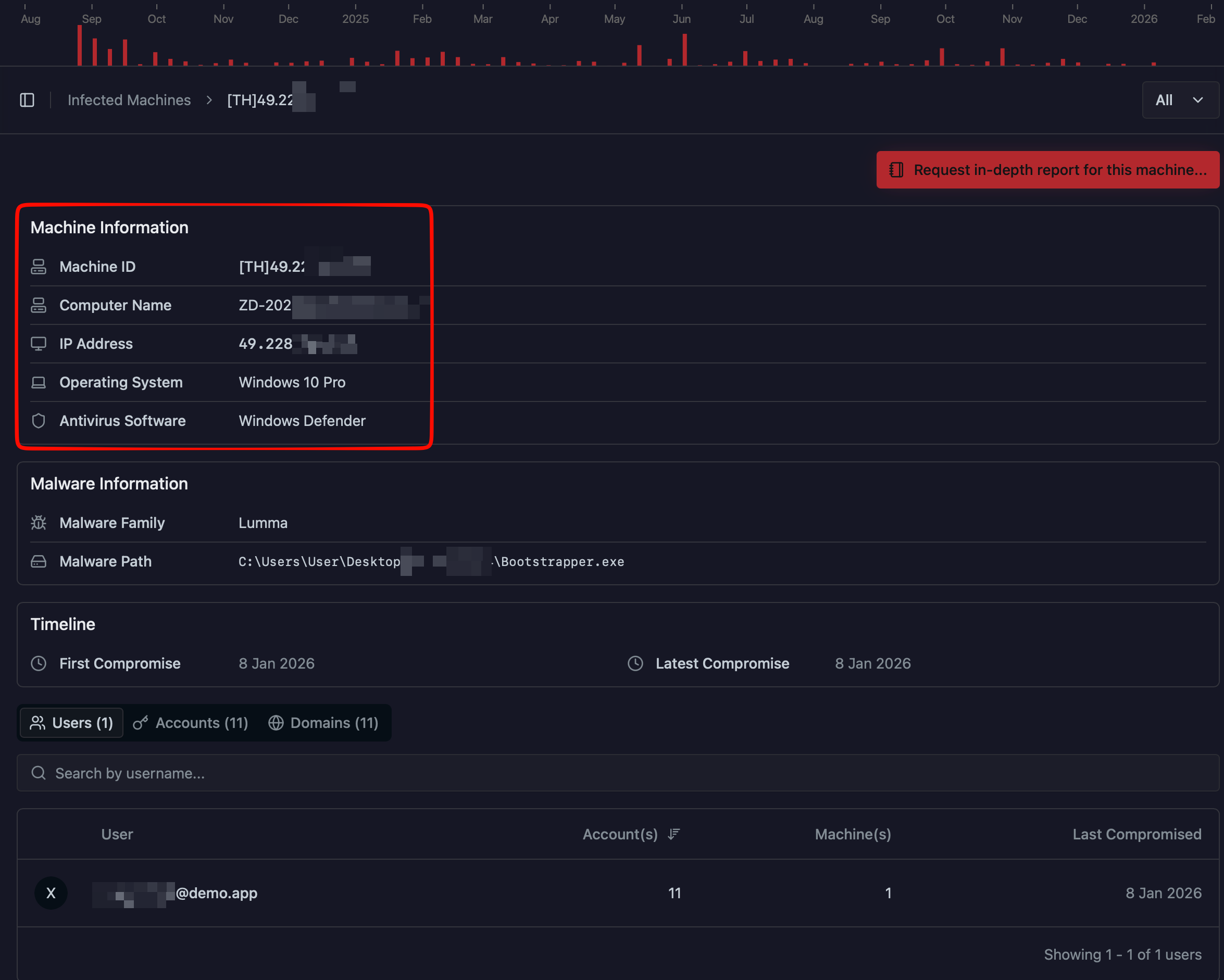

3.สามารถระบุถึงเครื่อง (Machine) ที่มีการติด Infostealer Malware

แสดงรายละเอียดเครื่องที่ติด Malware เพื่อที่ทางเจ้าของระบบ จะได้มีข้อมูลเพิ่มเติมเพื่อหาต้นตอของเครื่องที่เกิดปัญหาเพื่อทำการ Investigate ได้อย่างตรงจุด

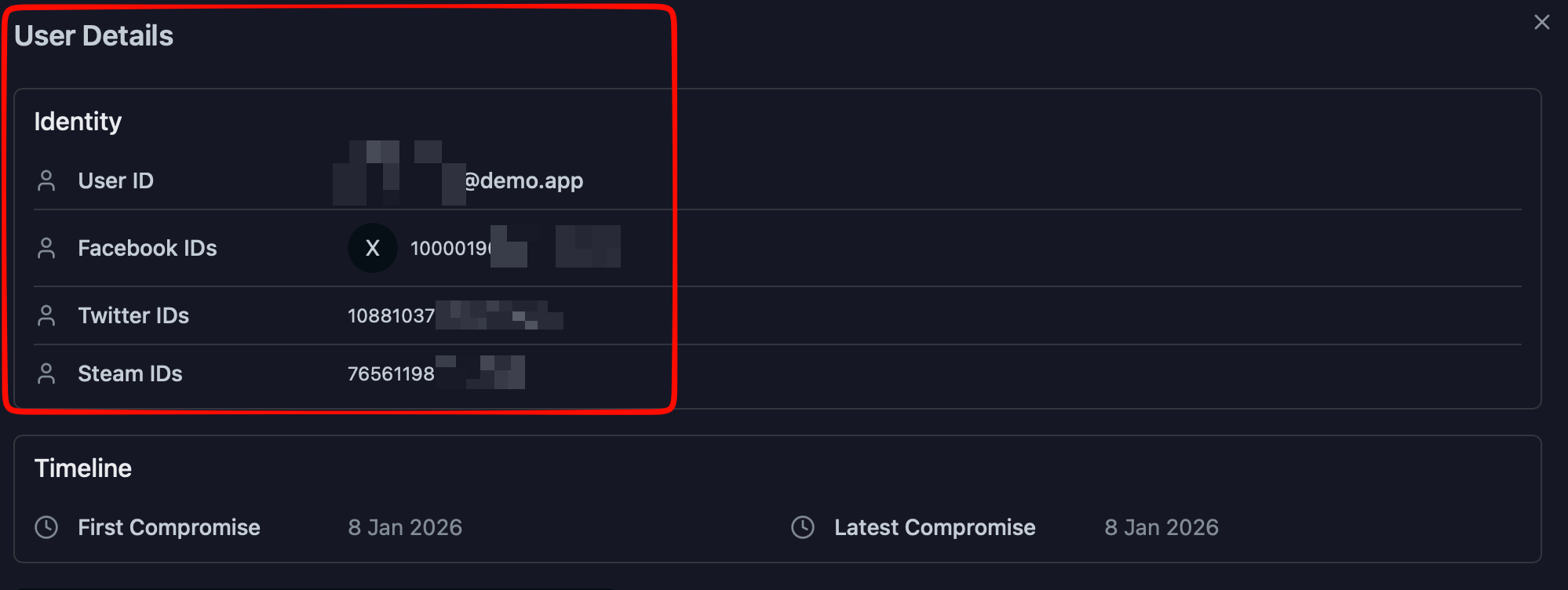

4.สามารถ Identify ผู้ใช้งานบนเครื่อง (Machine)

ในกรณีที่ชื่อเครื่องไม่เพียงพอในการค้นหา ระบบสามารถตรวจสอบข้อมูลของ Account Social Media ต่าง ๆ ที่มีการ Login อยู่บนเครื่อง เพื่อทำการระบุตัวตนเพิ่มเติมได้

5.สามารถเข้าถึง Stealer Logs ที่เกี่ยวข้อง

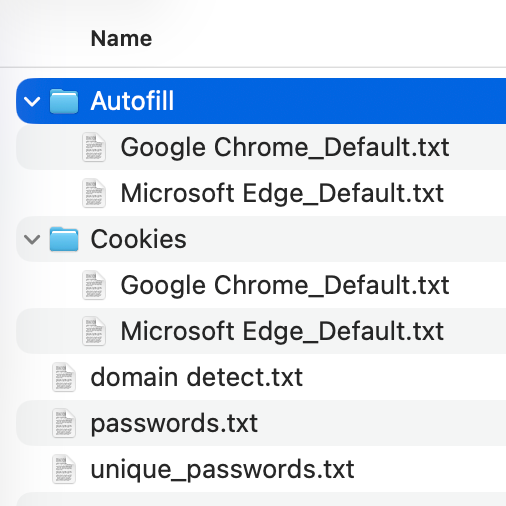

หากต้องการวิเคราะห์ข้อมูลเพิ่มเติม REDALERT มี Raw Log ให้ตรวจสอบ ซึ่งประกอบด้วยข้อมูลสำคัญ เช่น:

5.1 Autofill

คือข้อมูลที่มีการบันทึกใน Web Browser เพื่อให้ง่ายในกรณีที่มีการกรอกฟอร์มต่าง ๆ ในหน้าเว็บไซต์ เช่น ชื่อ นามสกุล เบอร์โทร ที่อยู่ ซึ่งข้อมูลเหล่านี้จะสามารถช่วยให้ติดต่อเจ้าของเครื่องได้สะดวกมากขึ้น

5.2 Cookie

ค่า Cookie ที่มีการ Login ค้างไว้บนเครื่องนั้น ในกรณที่ค่า Cookie ยังไม่หมดอายุ เราสามารถนำค่า Cookie มาใช้เข้าสู่ระบบได้ทันที โดยไม่ต้องผ่านการยืนยันตัวตน

6.Alerting

แจ้งเตือนทันทีเมื่อพบความเสี่ยงใหม่ ช่วยให้การตอบสนองต่อภัยคุกคามทำได้แบบ Real-time

ทำไมต้องเป็น REDALERT?

ในปัจจุบันที่ภัยคุกคามไม่ได้จำกัดอยู่แค่ในวง Network ของบริษัท REDALERT คือจิ๊กซอว์ชิ้นสำคัญที่จะมาเติมเต็มระบบรักษาความปลอดภัยของคุณด้วยเหตุผลหลัก 3 ประการ:

- Visibility Beyond Perimeter: ช่วยให้คุณมองเห็นภัยคุกคามที่เกิดขึ้นบนอุปกรณ์ที่ "คุณไม่ได้ควบคุม" (Unmanaged Devices) ไม่ว่าจะเป็นเครื่องส่วนตัวของพนักงานที่ใช้ทำงานจากบ้าน หรือเครื่องของ Outsource ซึ่งเป็นจุดบอดที่ระบบเดิมๆ มองไม่เห็น

- Zero-Touch Deployment: เริ่มต้นใช้งานได้ทันทีโดยไม่ต้องลงโปรแกรม ไม่ต้องยุ่งกับ Infrastructure เดิม

- Proactive Response: เปลี่ยนจากการ "ตามแก้" หลังโดนเจาะระบบ เป็นการ "ป้องกัน" ตั้งแต่ต้นทาง เมื่อรู้ว่ารหัสหลุด คุณสามารถบังคับเปลี่ยนรหัสหรือตัด Session ได้ทันที ก่อนที่ผู้ร้ายจะทันได้เริ่มโจมตี

Get the help you need

หากท่านสนใจและต้องการทราบข้อมูลเพิ่มเติมเกี่ยวกับบริการของเรา สามารถ นัดหมายเพื่อนัดพูดคุย ผ่านหน้าเว็บไซต์ได้ทันที ทีมงานของเรายินดีให้คำปรึกษาและตอบทุกข้อสงสัยของท่านอย่างเต็มที่

Up Next

ARTICLES

Feb

20

2026

Cyber Security Checklist on Digital House

คนเรามักจะเลือกล็อกประตูบ้านเพื่อความปลอดภัย.. แล้วบ้านของคุณในโลก 'ดิจิทัล' มีการล็อกที่แน่นหนาแล้วหรือยัง?

READ MORE

ARTICLES

Feb

20

2026

Snowflake Breach 2024: เมื่อ Infostealer กลายเป็นภัยเงียบที่ EDR มองไม่เห็น

เจาะลึกภัยร้าย Infostealer และ Stealer Log ผ่านกรณีศึกษา Snowflake Breach 2024 ทำไมเครื่อง 3rd Party ถึงเป็นจุดอ่อนสำคัญ? พร้อมแนะนำ RedAlert บริการเฝ้าระวังเชิงรุกจาก Incognito Lab เพื่อปิดช่องโหว่ที่ EDR มองไม่เห็น

READ MORE

ARTICLES

Feb

04

2026

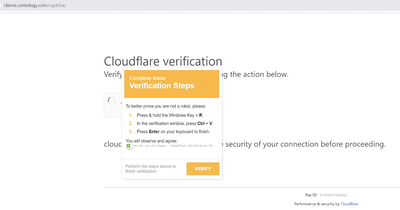

เคยเจอไหม? หน้าเว็บ Cloudflare ปลอมที่หลอกให้คุณคัดลอกคำสั่งแปลก ๆ

พาไปรู้จักเทคนิคยอดฮิตที่ชื่อว่า ClickFix และ FileFix ที่เน้นหลอก "พฤติกรรม" ของท่านให้ “เผลอทำตาม” บทความนี้จะพาไปดูว่าเทคนิคดังกล่าวคืออะไร มีที่มาอย่างไร พร้อมวิธีรับมือ ใครใช้คอมพิวเตอร์ ใช้งานอินเทอร์เน็ตเป็นประจำ หรือทำงานเอกสารทุกวัน ขอแนะนำให้อ่านเลยครับผม

READ MORE