ARTICLES

Mar

27

2026

Incognito Trip 2026

Incognito Trip 2026 ออกเดินทางสู่ตุรกีไปกับพวกเรา...

READ MORE

ARTICLES

Mar

19

2026

SCADA ยังรันได้อยู่ ทำไมต้องต้องอัป OS? ความเสี่ยงที่มักถูกวางไว้ท้ายสุด

โรงงานจำนวนมากยังต้องใช้ Windows รุ่นเก่ากับระบบ SCADA และ HMI เพราะซอฟต์แวร์ไม่รองรับ OS ใหม่ แม้ระบบจะยังทำงานได้ แต่ช่องโหว่ที่ไม่ได้รับการแก้ไขและการติด malware จาก USB หรือ network กลายเป็นความเสี่ยงสำคัญ บทความนี้อธิบายเหตุผลที่โรงงานเลิกใช้ OS เก่าไม่ได้ และแนวทางลดความเสี่ยงด้วย compensating controls และการวาง roadmap ระยะยาว

READ MORE

ARTICLES

Mar

19

2026

Privilege Escalation - Potatoes Part 1

บทความนี้จะอธิบายขั้นตอนการทำงานของเหล่า Potatoes หนึ่งในเครื่องมือที่ใช้งานในการยกระดับสิทธิบน Windows ก็คือเหล่าตระกูล "Potatoes" ซึ่งเป็นกลุ่มเครื่องมือที่ใช้ช่องโหว่ทางเทคนิคร่วมกับ User ที่มีสิทธิ SeImpersonatePrivilege เพื่อเปลี่ยนจากสิทธิ์ User ทั่วไปให้กลายเป็นสิทธิ์ผู้ใช้งานระดับสูงของเครื่องได้ในทันที

READ MORE

ARTICLES

Mar

11

2026

จาก personal assistance (openclaw) สู่ backdoor เมื่อ telegram bot ที่ deploy ไว้ไม่ใช่มีแค่เราที่ใช้ได้

รีวิวความเสี่ยงเมื่อ AI Agent อย่าง OpenClaw ถูกเชื่อมกับ Telegram โดยไม่จำกัดสิทธิ์ เปิดทางให้ใครก็เข้ามาสั่งรันสคริปต์ได้

READ MORE

ARTICLES

Mar

09

2026

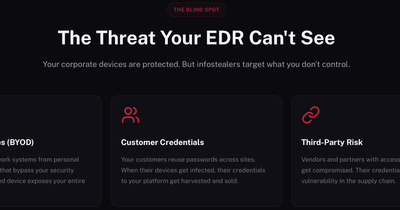

Why EDR Isn’t Enough: A Guide to Monitoring Infostealer Logs with RedAlert

Hackers no longer break in—they log in. Discover how RedAlert provides visibility into leaked credentials from unmanaged devices and the dark web, closing the security gaps that traditional EDR and Antivirus miss.

READ MORE

ARTICLES

Feb

20

2026

Cyber Security Checklist on Digital House

คนเรามักจะเลือกล็อกประตูบ้านเพื่อความปลอดภัย.. แล้วบ้านของคุณในโลก 'ดิจิทัล' มีการล็อกที่แน่นหนาแล้วหรือยัง?

READ MORE

ARTICLES

Feb

20

2026

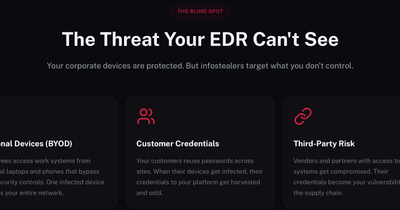

Snowflake Breach 2024: เมื่อ Infostealer กลายเป็นภัยเงียบที่ EDR มองไม่เห็น

เจาะลึกภัยร้าย Infostealer และ Stealer Log ผ่านกรณีศึกษา Snowflake Breach 2024 ทำไมเครื่อง 3rd Party ถึงเป็นจุดอ่อนสำคัญ? พร้อมแนะนำ RedAlert บริการเฝ้าระวังเชิงรุกจาก Incognito Lab เพื่อปิดช่องโหว่ที่ EDR มองไม่เห็น

READ MORE

ARTICLES

Feb

04

2026

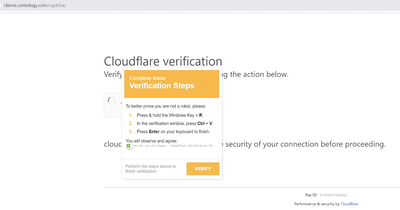

เคยเจอไหม? หน้าเว็บ Cloudflare ปลอมที่หลอกให้คุณคัดลอกคำสั่งแปลก ๆ

พาไปรู้จักเทคนิคยอดฮิตที่ชื่อว่า ClickFix และ FileFix ที่เน้นหลอก "พฤติกรรม" ของท่านให้ “เผลอทำตาม” บทความนี้จะพาไปดูว่าเทคนิคดังกล่าวคืออะไร มีที่มาอย่างไร พร้อมวิธีรับมือ ใครใช้คอมพิวเตอร์ ใช้งานอินเทอร์เน็ตเป็นประจำ หรือทำงานเอกสารทุกวัน ขอแนะนำให้อ่านเลยครับผม

READ MORE

ARTICLES

Jan

15

2026

Persistence with Active Directory Certificate Services (AD CS)

Active Directory Certificate Services (AD CS) ไม่ได้เป็นเพียงระบบออกใบรับรองเท่านั้น แต่ยังสามารถถูกผู้โจมตีใช้เป็นจุดฝังตัวเพื่อคงอยู่ในระบบ (Persistence) ได้อย่างแนบเนียน บทความนี้จะพาไปทำความเข้าใจเทคนิคและแนวคิดในการใช้ AD CS เพื่อฝั่งตัวอยู่ใน Active Directory Environment

READ MORE